WIELKANOCNY KIERMASZ KSIĄŻKOWY 2026 / rabaty do -95%

-

Promocja

Wraz z rozwojem internetu rzeczy, a także upowszechnianiem się elektronicznego sterowania i kontrolowania różnych procesów przestępcy doskonalą techniki łamania zabezpieczeń systemów wbudowanych. Konsekwencje skutecznego ataku na jakiś kluczowy element infrastruktury mogą się okazać dotkliwe i niezwykle kosztowne. Oznacza to, że testowanie pod kąte

Wraz z rozwojem internetu rzeczy, a także upowszechnianiem się elektronicznego sterowania i kontrolowania różnych procesów przestępcy doskonalą techniki łamania zabezpieczeń systemów wbudowanych. Konsekwencje skutecznego ataku na jakiś kluczowy element infrastruktury mogą się okazać dotkliwe i niezwykle kosztowne. Oznacza to, że testowanie pod kąte-

ebook

-

książka

29 pkt

(39,50 zł najniższa cena z 30 dni)

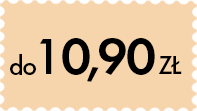

29.90 zł

79.00 zł (-62%) -

-

Promocja

Dzięki tej książce poznasz sprawdzone i niezbyt skomplikowane procedury, które pozwolą Ci na zahartowanie swoich danych. Zawarte tu treści przedstawiono w sposób bardzo praktyczny, z uwzględnieniem najnowszych osiągnięć w dziedzinie zabezpieczania systemów. Najpierw zapoznasz się z ogólnym ujęciem tematyki bezpieczeństwa systemów, w tym stacji robo

Dzięki tej książce poznasz sprawdzone i niezbyt skomplikowane procedury, które pozwolą Ci na zahartowanie swoich danych. Zawarte tu treści przedstawiono w sposób bardzo praktyczny, z uwzględnieniem najnowszych osiągnięć w dziedzinie zabezpieczania systemów. Najpierw zapoznasz się z ogólnym ujęciem tematyki bezpieczeństwa systemów, w tym stacji robo-

ebook

-

książka

19 pkt

(29,49 zł najniższa cena z 30 dni)

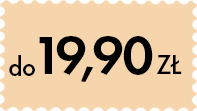

19.90 zł

59.00 zł (-66%) -

-

Promocja

Niniejsza książka jest wyczerpującym podręcznikiem bezpieczeństwa systemów informatycznych, a ściślej rzecz ujmując — procedur reagowania na incydenty bezpieczeństwa. To lektura obowiązkowa zarówno dla osób z najwyższego kierownictwa, jak i dla koordynatorów oraz specjalistów zajmujących się bezpieczeństwem systemów informatycznych. Przedstaw

Niniejsza książka jest wyczerpującym podręcznikiem bezpieczeństwa systemów informatycznych, a ściślej rzecz ujmując — procedur reagowania na incydenty bezpieczeństwa. To lektura obowiązkowa zarówno dla osób z najwyższego kierownictwa, jak i dla koordynatorów oraz specjalistów zajmujących się bezpieczeństwem systemów informatycznych. Przedstaw-

ebook

-

książka

34 pkt

(49,50 zł najniższa cena z 30 dni)

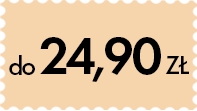

34.90 zł

99.00 zł (-65%) -

-

Promocja

Książka, którą trzymasz w dłoni, opisuje działanie różnych rodzajów oprogramowania. Autor w przystępny i interesujący sposób wyjaśnia trudne i złożone kwestie. Nie musisz być informatykiem ani znać podstaw programowania, aby zrozumieć procesy, które przebiegają w magicznie lśniących układach scalonych, skrytych pod obudową komputera czy smartfona.

Książka, którą trzymasz w dłoni, opisuje działanie różnych rodzajów oprogramowania. Autor w przystępny i interesujący sposób wyjaśnia trudne i złożone kwestie. Nie musisz być informatykiem ani znać podstaw programowania, aby zrozumieć procesy, które przebiegają w magicznie lśniących układach scalonych, skrytych pod obudową komputera czy smartfona.-

ebook

-

książka

14 pkt

(24,50 zł najniższa cena z 30 dni)

14.90 zł

49.00 zł (-70%) -

-

Promocja

Znajdziesz w niej szczegółowe omówienie zagadnień związanych z przeprowadzaniem testów penetracyjnych sieci bezprzewodowych, bogato zilustrowanych przykładami praktycznymi, które pozwolą Ci dobrze przyswoić prezentowany materiał i przećwiczyć zdobyte umiejętności, począwszy od bardzo prostych, elementarnych technik wykrywania i rozpoznawania sieci

Znajdziesz w niej szczegółowe omówienie zagadnień związanych z przeprowadzaniem testów penetracyjnych sieci bezprzewodowych, bogato zilustrowanych przykładami praktycznymi, które pozwolą Ci dobrze przyswoić prezentowany materiał i przećwiczyć zdobyte umiejętności, począwszy od bardzo prostych, elementarnych technik wykrywania i rozpoznawania sieci-

ebook

-

książka

24 pkt

(34,50 zł najniższa cena z 30 dni)

24.90 zł

69.00 zł (-64%) -

-

Promocja

To drugie, uzupełnione i zaktualizowane wydanie znakomitego przewodnika dla testerów aplikacji. Wyjaśniono w nim koncepcję etycznego hakingu i testów penetracyjnych oraz omówiono narzędzia dostępne w systemie Kali Linux. Przedstawiono mechanikę klasycznych ataków, również tych z wstrzykiwaniem kodu SQL i poleceń. Bardzo dokładnie przeanalizowano kw

To drugie, uzupełnione i zaktualizowane wydanie znakomitego przewodnika dla testerów aplikacji. Wyjaśniono w nim koncepcję etycznego hakingu i testów penetracyjnych oraz omówiono narzędzia dostępne w systemie Kali Linux. Przedstawiono mechanikę klasycznych ataków, również tych z wstrzykiwaniem kodu SQL i poleceń. Bardzo dokładnie przeanalizowano kw-

ebook

-

książka

34 pkt

(49,50 zł najniższa cena z 30 dni)

34.90 zł

99.00 zł (-65%) -

-

Promocja

Ta książka jest praktycznym przewodnikiem po systemie Kali Linux, zawierającym szczegółowe informacje o jego możliwościach. Najwięcej uwagi poświęcono udostępnianym w nim narzędziom, które nie są zbyt popularne w innych dystrybucjach Linuksa. Poza podstawami budowy i działania systemu Kali Linux opisano tu metody testowania sieci, aplikacji WWW, si

Ta książka jest praktycznym przewodnikiem po systemie Kali Linux, zawierającym szczegółowe informacje o jego możliwościach. Najwięcej uwagi poświęcono udostępnianym w nim narzędziom, które nie są zbyt popularne w innych dystrybucjach Linuksa. Poza podstawami budowy i działania systemu Kali Linux opisano tu metody testowania sieci, aplikacji WWW, si-

ebook

-

książka

34 pkt

(49,50 zł najniższa cena z 30 dni)

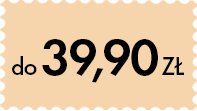

34.90 zł

99.00 zł (-65%) -

-

Promocja

Ta książka mówi o sprawach trudnych i niezwykle ważnych. Wszystkie komputery można zhakować, a kradzież danych to drobnostka w porównaniu z wrogim przejęciem jadącego samochodu, zakłóceniem pracy rozrusznika serca czy systemu kontroli krajowej sieci energetycznej. Poza konsekwencjami życia w świecie powszechnej sieci pokazano tu ukryte powiązania m

Ta książka mówi o sprawach trudnych i niezwykle ważnych. Wszystkie komputery można zhakować, a kradzież danych to drobnostka w porównaniu z wrogim przejęciem jadącego samochodu, zakłóceniem pracy rozrusznika serca czy systemu kontroli krajowej sieci energetycznej. Poza konsekwencjami życia w świecie powszechnej sieci pokazano tu ukryte powiązania m-

ebook

-

książka

14 pkt

(19,95 zł najniższa cena z 30 dni)

14.90 zł

39.90 zł (-63%) -

-

Promocja

W opisanej tu historii odegrasz kolejno rolę obserwatora, włamywacza i administratora bezpieczeństwa. Poznasz teorię, potem zastosujesz ją, by włamać się do sieci, a na końcu zabezpieczysz tę sieć. Dowiesz się stąd, jak ochronić całą sieć wraz z urządzeniami peryferyjnymi. Zobaczysz, jak wykorzystać różne protokoły uwierzytelniania, listy kontroli

W opisanej tu historii odegrasz kolejno rolę obserwatora, włamywacza i administratora bezpieczeństwa. Poznasz teorię, potem zastosujesz ją, by włamać się do sieci, a na końcu zabezpieczysz tę sieć. Dowiesz się stąd, jak ochronić całą sieć wraz z urządzeniami peryferyjnymi. Zobaczysz, jak wykorzystać różne protokoły uwierzytelniania, listy kontroli-

ebook

-

książka

29 pkt

(44,50 zł najniższa cena z 30 dni)

29.90 zł

89.00 zł (-66%) -

-

Promocja

Jak nad tym zapanować? Jak zapewnić poprawne działanie sieci komputerowych - zarówno tych małych, jak i dużych? Na te i wiele innych pytań odpowiada ten podręcznik. Stanowi on kompendium wiedzy na temat wszystkich zagadnień związanych z sieciami komputerowymi. Dzięki niemu dowiesz się, na jakiej zasadzie działają sieci, jaka jest ich architektura o

Jak nad tym zapanować? Jak zapewnić poprawne działanie sieci komputerowych - zarówno tych małych, jak i dużych? Na te i wiele innych pytań odpowiada ten podręcznik. Stanowi on kompendium wiedzy na temat wszystkich zagadnień związanych z sieciami komputerowymi. Dzięki niemu dowiesz się, na jakiej zasadzie działają sieci, jaka jest ich architektura o-

ebook

-

książka

29 pkt

(49,50 zł najniższa cena z 30 dni)

29.90 zł

99.00 zł (-70%) -

-

Promocja

Książka "Sieci VPN. Zdalna praca i bezpieczeństwo danych" to praktyczny przewodnik dla administratorów sieci firmowych, którzy zajmują się wdrażaniem rozwiązań umożliwiających pracę na odległość. Opisuje wszystkie aspekty konfigurowania tuneli VPN z wykorzystaniem protokołów SSL (OpenVPN) i IPSec (OpenSWAN) w systemach Linux i Windows.

Książka "Sieci VPN. Zdalna praca i bezpieczeństwo danych" to praktyczny przewodnik dla administratorów sieci firmowych, którzy zajmują się wdrażaniem rozwiązań umożliwiających pracę na odległość. Opisuje wszystkie aspekty konfigurowania tuneli VPN z wykorzystaniem protokołów SSL (OpenVPN) i IPSec (OpenSWAN) w systemach Linux i Windows.-

ebook

-

książka

9 pkt

(17,00 zł najniższa cena z 30 dni)

9.90 zł

34.00 zł (-71%) -

-

Promocja

Oto wszechstronny i praktyczny przewodnik dla inżynierów i kierowników do spraw bezpieczeństwa. Opisano w nim, jak zbudować program pracy zespołu czerwonego, który będzie się zajmować ofensywnymi testami bezpieczeństwa, zarządzać nim i monitorować ich efektywność. Omówiono też skuteczne sposoby podnoszenia świadomości bezpieczeństwa w organizacji.

Oto wszechstronny i praktyczny przewodnik dla inżynierów i kierowników do spraw bezpieczeństwa. Opisano w nim, jak zbudować program pracy zespołu czerwonego, który będzie się zajmować ofensywnymi testami bezpieczeństwa, zarządzać nim i monitorować ich efektywność. Omówiono też skuteczne sposoby podnoszenia świadomości bezpieczeństwa w organizacji.-

ebook

-

książka

39 pkt

(49,50 zł najniższa cena z 30 dni)

39.90 zł

99.00 zł (-60%) -

-

Promocja

Odpowiednia wiedza na temat istniejących zagrożeń i konsekwentne stosowanie właściwych praktyk bezpieczeństwa, wroga można się bowiem ustrzec jedynie dzięki znajomoci sposobów, które wykorzystuje on sam, próbując włamać się do naszego komputera. Wiedzę tę można zdobyć dzięki książce "Techniki twórców złoliwego oprogramowania. Elementarz programisty

Odpowiednia wiedza na temat istniejących zagrożeń i konsekwentne stosowanie właściwych praktyk bezpieczeństwa, wroga można się bowiem ustrzec jedynie dzięki znajomoci sposobów, które wykorzystuje on sam, próbując włamać się do naszego komputera. Wiedzę tę można zdobyć dzięki książce "Techniki twórców złoliwego oprogramowania. Elementarz programisty-

ebook

-

książka

9 pkt

(16,45 zł najniższa cena z 30 dni)

9.90 zł

32.90 zł (-70%) -

-

Promocja

Ta książka jest znakomitym wprowadzeniem do zaawansowanych technik forsowania dobrze zabezpieczonych środowisk. Metody tu opisane nie są przedstawiane w żadnym poradniku ani na żadnych szkoleniach. Autor skoncentrował się na modelowaniu ataków APT w rzeczywistych warunkach: prezentuje różne nowe technologie i techniki ataków w szerokim kontekście r

Ta książka jest znakomitym wprowadzeniem do zaawansowanych technik forsowania dobrze zabezpieczonych środowisk. Metody tu opisane nie są przedstawiane w żadnym poradniku ani na żadnych szkoleniach. Autor skoncentrował się na modelowaniu ataków APT w rzeczywistych warunkach: prezentuje różne nowe technologie i techniki ataków w szerokim kontekście r-

ebook

-

książka

19 pkt

(29,49 zł najniższa cena z 30 dni)

19.90 zł

59.00 zł (-66%) -

-

Promocja

Trzymasz w rękach drugie wydanie książki, którą docenili specjaliści bezpieczeństwa IT na całym świecie. Dzięki niej zrozumiesz zasady tworzenia skutecznych strategii cyberbezpieczeństwa dla swojej organizacji. Poznasz długoterminowe trendy w ujawnianiu i wykorzystywaniu luk w zabezpieczeniach, regionalne różnice w rozpowszechnieniu szkodliwego opr

Trzymasz w rękach drugie wydanie książki, którą docenili specjaliści bezpieczeństwa IT na całym świecie. Dzięki niej zrozumiesz zasady tworzenia skutecznych strategii cyberbezpieczeństwa dla swojej organizacji. Poznasz długoterminowe trendy w ujawnianiu i wykorzystywaniu luk w zabezpieczeniach, regionalne różnice w rozpowszechnieniu szkodliwego opr-

ebook

-

książka

39 pkt

(54,50 zł najniższa cena z 30 dni)

39.90 zł

109.00 zł (-63%) -

-

Promocja

Zapora sieciowa (ang. firewall) to ostatni bastion chroniący Twój komputer przed atakiem. Dzięki odpowiedniej konfiguracji jesteś w stanie decydować, jakie pakiety mogą trafić do wnętrza sieci, a jakie nie. Możesz przesądzić o dostępie do określonych usług, zezwolić lub zabronić aplikacjom korzystać z dostępu do sieci Internet oraz ustalić limity n

Zapora sieciowa (ang. firewall) to ostatni bastion chroniący Twój komputer przed atakiem. Dzięki odpowiedniej konfiguracji jesteś w stanie decydować, jakie pakiety mogą trafić do wnętrza sieci, a jakie nie. Możesz przesądzić o dostępie do określonych usług, zezwolić lub zabronić aplikacjom korzystać z dostępu do sieci Internet oraz ustalić limity n-

ebook

-

książka

24 pkt

(34,50 zł najniższa cena z 30 dni)

24.90 zł

69.00 zł (-64%) -

-

Promocja

Ta książka jest przeznaczona dla specjalistów do spraw bezpieczeństwa, którzy chcą się nauczyć łamać systemy chmurowe, a przez to znajdować sposoby doskonalszego ich zabezpieczania. W trakcie lektury można prześledzić, jak wyglądają w praktyce wszystkie etapy włamania do nieprzyjaznego zabezpieczonego środowiska działającego w chmurze. Przeanalizuj

Ta książka jest przeznaczona dla specjalistów do spraw bezpieczeństwa, którzy chcą się nauczyć łamać systemy chmurowe, a przez to znajdować sposoby doskonalszego ich zabezpieczania. W trakcie lektury można prześledzić, jak wyglądają w praktyce wszystkie etapy włamania do nieprzyjaznego zabezpieczonego środowiska działającego w chmurze. Przeanalizuj-

ebook

-

książka

29 pkt

(34,50 zł najniższa cena z 30 dni)

29.90 zł

69.00 zł (-57%) -

-

Promocja

Zaktualizowany i rozbudowany zbiór praktycznych porad dotyczących zabezpieczania systemów informatycznych przed atakami. Dzięki wskazówkom przygotowanym przez cenionych profesjonalistów dowiesz się, jak stosować najnowsze narzędzia systemowe i niezależne programy do zabezpieczania systemów i danych, ochrony własnej prywatności w sieci czy bezpieczn

Zaktualizowany i rozbudowany zbiór praktycznych porad dotyczących zabezpieczania systemów informatycznych przed atakami. Dzięki wskazówkom przygotowanym przez cenionych profesjonalistów dowiesz się, jak stosować najnowsze narzędzia systemowe i niezależne programy do zabezpieczania systemów i danych, ochrony własnej prywatności w sieci czy bezpieczn-

ebook

-

książka

19 pkt

(29,49 zł najniższa cena z 30 dni)

19.90 zł

59.00 zł (-66%) -

-

Promocja

Platforma Amazon Web Services jest uważana za największą i najdojrzalszą chmurę obliczeniową. Oferuje ponad setkę gotowych usług, praktycznie niewyczerpywalne zasoby mocy obliczeniowej, nieograniczone bezpieczne magazynowanie oraz pierwszorzędne możliwości automatyzacji. Jest przy tym nieustannie unowocześniana i udostępnia coraz to nowsze możliwoś

Platforma Amazon Web Services jest uważana za największą i najdojrzalszą chmurę obliczeniową. Oferuje ponad setkę gotowych usług, praktycznie niewyczerpywalne zasoby mocy obliczeniowej, nieograniczone bezpieczne magazynowanie oraz pierwszorzędne możliwości automatyzacji. Jest przy tym nieustannie unowocześniana i udostępnia coraz to nowsze możliwoś-

ebook

-

książka

39 pkt

(49,50 zł najniższa cena z 30 dni)

39.90 zł

99.00 zł (-60%) -

-

Promocja

Obroń Twój system przed atakiem! System Android to niezaprzeczalny lider wśród systemów operacyjnych dla urządzeń mobilnych. Jednak bycie liderem ma pewną zasadniczą wadę — wszyscy chcą przełamać jego zabezpieczenia. Jeżeli jesteś specjalistą odpowiedzialnym za bezpieczeństwo sieci, jeżeli jesteś administratorem odpowiad

Obroń Twój system przed atakiem! System Android to niezaprzeczalny lider wśród systemów operacyjnych dla urządzeń mobilnych. Jednak bycie liderem ma pewną zasadniczą wadę — wszyscy chcą przełamać jego zabezpieczenia. Jeżeli jesteś specjalistą odpowiedzialnym za bezpieczeństwo sieci, jeżeli jesteś administratorem odpowiad-

ebook

-

książka

29 pkt

(44,50 zł najniższa cena z 30 dni)

29.90 zł

89.00 zł (-66%) -

-

Promocja

Z tą książką przyjdzie Ci to bez trudu. Nauczysz się nie tylko tworzyć proste kopie, ale także właściwie zarządzać danymi, rekonstruować skasowane pliki i szyfrować te, których nie chcesz upubliczniać. Z drugiej strony poznasz sposoby trwałego usuwania plików z dysku, metody ich kompresowania oraz odpowiedniego przechowywania w archiwum. Dowiesz si

Z tą książką przyjdzie Ci to bez trudu. Nauczysz się nie tylko tworzyć proste kopie, ale także właściwie zarządzać danymi, rekonstruować skasowane pliki i szyfrować te, których nie chcesz upubliczniać. Z drugiej strony poznasz sposoby trwałego usuwania plików z dysku, metody ich kompresowania oraz odpowiedniego przechowywania w archiwum. Dowiesz si-

ebook

-

książka

14 pkt

(22,45 zł najniższa cena z 30 dni)

14.90 zł

44.90 zł (-67%) -

-

Promocja

bejuby/bejuby.mp3 bejubyDrugie dziesięciolecie obecnego wieku wytrąciło nas ze strefy komfortu. Za wschodnią granicą wybuchła regularna, choć oficjalnie niewypowiedziana wojna. Terroryści wyprowadzili się z odległego Iraku i Afganistanu, wybierając zamiast nich obiecaną ziemię Europy. Dziś już raz po raz natykamy się w internecie na cybernetyczne potyczki sterowanych siec

bejuby/bejuby.mp3 bejubyDrugie dziesięciolecie obecnego wieku wytrąciło nas ze strefy komfortu. Za wschodnią granicą wybuchła regularna, choć oficjalnie niewypowiedziana wojna. Terroryści wyprowadzili się z odległego Iraku i Afganistanu, wybierając zamiast nich obiecaną ziemię Europy. Dziś już raz po raz natykamy się w internecie na cybernetyczne potyczki sterowanych siec-

ebook

-

audiobook

-

książka

14 pkt

(19,95 zł najniższa cena z 30 dni)

14.90 zł

39.90 zł (-63%) -

-

Promocja

Wyobraź sobie sytuację, w której poświęcasz mnóstwo czasu na stworzenie nowego, ciekawego rozwiązania w świecie informatyki. Kosztuje Cię to wiele dni i nocy ogromnego wysiłku. Dokładnie w momencie opuszczenia Twojego bezpiecznego komputera, udostępniony światu, Twój pomysł zostaje wystawiony na ciężką próbę — w sieci działają krakerzy, którz

Wyobraź sobie sytuację, w której poświęcasz mnóstwo czasu na stworzenie nowego, ciekawego rozwiązania w świecie informatyki. Kosztuje Cię to wiele dni i nocy ogromnego wysiłku. Dokładnie w momencie opuszczenia Twojego bezpiecznego komputera, udostępniony światu, Twój pomysł zostaje wystawiony na ciężką próbę — w sieci działają krakerzy, którz-

ebook

-

książka

9 pkt

(19,50 zł najniższa cena z 30 dni)

9.90 zł

39.00 zł (-75%) -

-

Promocja

Obroń Twój system — zaatakuj go! Chcesz sprawdzić, czy Twój system jest bezpieczny? Zaatakuj go! Najskuteczniej zrobisz to z wykorzystaniem testów penetracyjnych. W trakcie tych prób pentesterzy (osoby prowadzące testy penetracyjne) próbują wcielić się w rolę włamywacza i przełamać zabezpieczenia testowaneg

Obroń Twój system — zaatakuj go! Chcesz sprawdzić, czy Twój system jest bezpieczny? Zaatakuj go! Najskuteczniej zrobisz to z wykorzystaniem testów penetracyjnych. W trakcie tych prób pentesterzy (osoby prowadzące testy penetracyjne) próbują wcielić się w rolę włamywacza i przełamać zabezpieczenia testowaneg-

ebook

-

książka

34 pkt

(49,50 zł najniższa cena z 30 dni)

34.90 zł

99.00 zł (-65%) -

-

Promocja

To książka przeznaczona dla programistów o różnym stopniu zaawansowania. Gruntownie wyjaśnia charakter wszystkich istotnych zagrożeń i przedstawia zasady zapewniania bezpieczeństwa aplikacji internetowych. Opisuje także przykłady rzeczywistych ataków i mechanizmy wykorzystania luk w zabezpieczeniach. Zaprezentowane treści zostały wzbogacone dokładn

To książka przeznaczona dla programistów o różnym stopniu zaawansowania. Gruntownie wyjaśnia charakter wszystkich istotnych zagrożeń i przedstawia zasady zapewniania bezpieczeństwa aplikacji internetowych. Opisuje także przykłady rzeczywistych ataków i mechanizmy wykorzystania luk w zabezpieczeniach. Zaprezentowane treści zostały wzbogacone dokładn-

ebook

-

książka

24 pkt

(29,49 zł najniższa cena z 30 dni)

24.90 zł

59.00 zł (-58%) -

-

Promocja

W książce Bezpieczeństwo systemu e-commerce znajdziesz przede wszystkim informacje o mechanizmach prewencyjnych, czyli możliwych sposobach zabezpieczania systemu. Poznasz także wymogi prawne obowiązujące osoby handlujące przez internet. Autorzy rozpatrują je od strony aplikacji e-commerce, lecz także szerzej (opisują m.in. kwestię zapisów w regulam

W książce Bezpieczeństwo systemu e-commerce znajdziesz przede wszystkim informacje o mechanizmach prewencyjnych, czyli możliwych sposobach zabezpieczania systemu. Poznasz także wymogi prawne obowiązujące osoby handlujące przez internet. Autorzy rozpatrują je od strony aplikacji e-commerce, lecz także szerzej (opisują m.in. kwestię zapisów w regulam-

ebook

-

książka

14 pkt

(22,45 zł najniższa cena z 30 dni)

14.90 zł

44.90 zł (-67%) -

-

Promocja

Niniejsza książka jest znakomitym kompendium wiedzy o bezpieczeństwie urządzeń przenośnych. Przedstawiono w niej różnorodne techniki ingerencji w popularne urządzenia i zasady wykonywania testów penetracyjnych. Dowiesz się stąd, jak wykryć luki w zabezpieczeniach i ochronić urządzenia przed atakami. Autorzy przedstawili także istotne informacje o a

Niniejsza książka jest znakomitym kompendium wiedzy o bezpieczeństwie urządzeń przenośnych. Przedstawiono w niej różnorodne techniki ingerencji w popularne urządzenia i zasady wykonywania testów penetracyjnych. Dowiesz się stąd, jak wykryć luki w zabezpieczeniach i ochronić urządzenia przed atakami. Autorzy przedstawili także istotne informacje o a-

ebook

-

książka

14 pkt

(19,95 zł najniższa cena z 30 dni)

14.90 zł

39.90 zł (-63%) -

-

Promocja

Ta książka jest zaktualizowanym i uzupełnionym wydaniem świetnego przewodnika po świecie blockchaina; skorzysta z niej zarówno programista, jak i prezes konstruujący strategię swojej firmy. Znalazło się tu wyczerpujące omówienie technicznych podstaw łańcuchów bloków i systemów rozproszonych. Przedstawiono mechanizmy związane z kryptowalutami i pisa

Ta książka jest zaktualizowanym i uzupełnionym wydaniem świetnego przewodnika po świecie blockchaina; skorzysta z niej zarówno programista, jak i prezes konstruujący strategię swojej firmy. Znalazło się tu wyczerpujące omówienie technicznych podstaw łańcuchów bloków i systemów rozproszonych. Przedstawiono mechanizmy związane z kryptowalutami i pisa-

ebook

-

książka

34 pkt

(49,50 zł najniższa cena z 30 dni)

34.90 zł

99.00 zł (-65%) -

-

Promocja

Ta książka jest frapującym przewodnikiem, który jak żadna inna publikacja skłania do przemyśleń i oddania się pracy koncepcyjnej. Łańcuchy bloków pozwolą na bezkolizyjną wymianę wartości, jednak wymuszą nowe zdefiniowanie pojęć funkcji, relacji, władzy i zaufania. Dzięki tej książce zrozumiesz podstawy technologii blockchain, ale także dowiesz się,

Ta książka jest frapującym przewodnikiem, który jak żadna inna publikacja skłania do przemyśleń i oddania się pracy koncepcyjnej. Łańcuchy bloków pozwolą na bezkolizyjną wymianę wartości, jednak wymuszą nowe zdefiniowanie pojęć funkcji, relacji, władzy i zaufania. Dzięki tej książce zrozumiesz podstawy technologii blockchain, ale także dowiesz się,-

ebook

-

książka

24 pkt

(34,50 zł najniższa cena z 30 dni)

24.90 zł

69.00 zł (-64%) -

-

Promocja

Oto praktyczne wprowadzenie do Azure. Wyjaśniono tu wiele pojęć potrzebnych w pracy administratora, takich jak sieci wirtualne oraz koncepcja IaaS. Omówiono zasady pracy z Azure oraz pokazano, jak można przygotować platformę do wdrożenia własnego systemu. Od strony praktycznej przedstawiono tworzenie zaawansowanych usług w platformie Azure. Sporo m

Oto praktyczne wprowadzenie do Azure. Wyjaśniono tu wiele pojęć potrzebnych w pracy administratora, takich jak sieci wirtualne oraz koncepcja IaaS. Omówiono zasady pracy z Azure oraz pokazano, jak można przygotować platformę do wdrożenia własnego systemu. Od strony praktycznej przedstawiono tworzenie zaawansowanych usług w platformie Azure. Sporo m-

ebook

-

książka

29 pkt

(39,50 zł najniższa cena z 30 dni)

29.90 zł

79.00 zł (-62%) -

-

Promocja

Zapewnienie bezpieczeństwa IT spędza sen z powiek nie tylko inżynierom, ale również menedżerom i kierownictwu organizacji. W tym zadaniu mają im pomóc różnorodne narzędzia, jednak ich skuteczne wykorzystanie wymaga nie tylko wyrafinowanej wiedzy technicznej. Konieczne jest nieco szersze spojrzenie na sprawy cyberbezpieczeństwa, aby zastosować właśc

Zapewnienie bezpieczeństwa IT spędza sen z powiek nie tylko inżynierom, ale również menedżerom i kierownictwu organizacji. W tym zadaniu mają im pomóc różnorodne narzędzia, jednak ich skuteczne wykorzystanie wymaga nie tylko wyrafinowanej wiedzy technicznej. Konieczne jest nieco szersze spojrzenie na sprawy cyberbezpieczeństwa, aby zastosować właśc-

ebook

-

książka

29 pkt

(39,50 zł najniższa cena z 30 dni)

29.90 zł

79.00 zł (-62%) -

-

Promocja

Z różnych mediów napływają informacje o tym, że hakerzy (tzw. black hats) przeprowadzają ataki DDoS blokujące dostęp do ważnych usług, publikują wykradzione bazy danych, niszczą witryny internetowe, szantażują firmy i instytucje, okradają konta bankowe i infekują wiele urządzeń, skutecznie paraliżując ich działanie. Media wciąż donoszą o sensacyjn

Z różnych mediów napływają informacje o tym, że hakerzy (tzw. black hats) przeprowadzają ataki DDoS blokujące dostęp do ważnych usług, publikują wykradzione bazy danych, niszczą witryny internetowe, szantażują firmy i instytucje, okradają konta bankowe i infekują wiele urządzeń, skutecznie paraliżując ich działanie. Media wciąż donoszą o sensacyjn-

ebook

-

książka

14 pkt

(24,50 zł najniższa cena z 30 dni)

14.90 zł

49.00 zł (-70%) -

-

Promocja

Niewiele pozycji literatury opisuje, co robić, gdy prawdziwi hakerzy wtargną do Twojego systemu i atmosfera staje się nerwowa. Nawet doświadczeni hakerzy mogą wpaść w stupor, gdy czują zaciskającą się pętlę i widzą, jak zespół obrony izoluje i wyłącza ich kolejne implanty. W tej książce znajdziesz porady i opisy sztuczek, które możesz zastosować w

Niewiele pozycji literatury opisuje, co robić, gdy prawdziwi hakerzy wtargną do Twojego systemu i atmosfera staje się nerwowa. Nawet doświadczeni hakerzy mogą wpaść w stupor, gdy czują zaciskającą się pętlę i widzą, jak zespół obrony izoluje i wyłącza ich kolejne implanty. W tej książce znajdziesz porady i opisy sztuczek, które możesz zastosować w-

ebook

-

książka

29 pkt

(39,50 zł najniższa cena z 30 dni)

29.90 zł

79.00 zł (-62%) -

-

Promocja

Sam fakt, że trzymasz w rękach tę książkę, jest nie na rękę rządom i korporacjom. Z jej kart dowiesz się, jakie konkretnie dane o sobie generujesz, w jaki sposób są one zbierane i wykorzystywane przez agencje rządowe i największe firmy. Przeczytasz, jakie szkody dla świata wolności i demokracji płyną z masowej inwigilacji i jak bardzo destrukcyjne

Sam fakt, że trzymasz w rękach tę książkę, jest nie na rękę rządom i korporacjom. Z jej kart dowiesz się, jakie konkretnie dane o sobie generujesz, w jaki sposób są one zbierane i wykorzystywane przez agencje rządowe i największe firmy. Przeczytasz, jakie szkody dla świata wolności i demokracji płyną z masowej inwigilacji i jak bardzo destrukcyjne-

ebook

-

książka

19 pkt

(27,45 zł najniższa cena z 30 dni)

19.90 zł

54.90 zł (-64%) -

-

Promocja

Dzięki tej książce opanujesz najważniejsze zagadnienia związane z matematyką i statystyką, będziesz także rozwijać umiejętności hakerskie. W ten sposób zyskasz podstawy pozwalające na rozpoczęcie przygody z analizą danych. Gruntownie zapoznasz się z potrzebnymi narzędziami i algorytmami. Pozwoli Ci to lepiej zrozumieć ich działanie. Poszczególne pr

Dzięki tej książce opanujesz najważniejsze zagadnienia związane z matematyką i statystyką, będziesz także rozwijać umiejętności hakerskie. W ten sposób zyskasz podstawy pozwalające na rozpoczęcie przygody z analizą danych. Gruntownie zapoznasz się z potrzebnymi narzędziami i algorytmami. Pozwoli Ci to lepiej zrozumieć ich działanie. Poszczególne pr-

ebook

-

książka

19 pkt

(28,50 zł najniższa cena z 30 dni)

19.90 zł

57.00 zł (-65%) -

-

Promocja

Unveiling the future: Navigating AI's Intricate Intersection with International Law A Journey Beyond Hype and Governance KEY FEATURES Comprehensive overview of AI ethics and international law. Exploration of pragmatic approaches to AI governance. Navigation of global legal dynamics. Soft law recommendations for responsible AI development. D

Unveiling the future: Navigating AI's Intricate Intersection with International Law A Journey Beyond Hype and Governance KEY FEATURES Comprehensive overview of AI ethics and international law. Exploration of pragmatic approaches to AI governance. Navigation of global legal dynamics. Soft law recommendations for responsible AI development. D-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Everything you need to know to secure your IoT devices KEY FEATURES Identify the security challenges and requirements of the IoT. Understand different types of threats and vulnerabilities that can affect IoT devices. Implement security measures to protect IoT devices from attack. DESCRIPTION The Internet of Things (IoT) is a rapidly growing

Everything you need to know to secure your IoT devices KEY FEATURES Identify the security challenges and requirements of the IoT. Understand different types of threats and vulnerabilities that can affect IoT devices. Implement security measures to protect IoT devices from attack. DESCRIPTION The Internet of Things (IoT) is a rapidly growing-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Learn how to leverage DevSecOps to secure your modern enterprise in the cloud KEY FEATURES Explore DevSecOps principles, fundamentals, practices, and their application in AWS environments comprehensively and in-depth. Leverage AWS services and tools to enhance security within your DevSecOps pipeline, gaining deep insights. Implement DevSecOps

Learn how to leverage DevSecOps to secure your modern enterprise in the cloud KEY FEATURES Explore DevSecOps principles, fundamentals, practices, and their application in AWS environments comprehensively and in-depth. Leverage AWS services and tools to enhance security within your DevSecOps pipeline, gaining deep insights. Implement DevSecOps-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Crack a ransomware by identifying and exploiting weaknesses in its design KEY FEATURES Get an overview of the current security mechanisms available to prevent ransomware digital extortion. Explore different techniques to analyze a ransomware attack. Understand how cryptographic libraries are misused by malware authors to code ransomwares. DES

Crack a ransomware by identifying and exploiting weaknesses in its design KEY FEATURES Get an overview of the current security mechanisms available to prevent ransomware digital extortion. Explore different techniques to analyze a ransomware attack. Understand how cryptographic libraries are misused by malware authors to code ransomwares. DES-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

A step-by-step guide to acing the CompTIA Network+ certification (Exam N10-008) KEY FEATURES Develop confidence and proficiency in various networking tasks and responsibilities. Gain a comprehensive understanding of essential network concepts, including networks, security, and cloud computing. Acquire the knowledge and skills necessary to effe

A step-by-step guide to acing the CompTIA Network+ certification (Exam N10-008) KEY FEATURES Develop confidence and proficiency in various networking tasks and responsibilities. Gain a comprehensive understanding of essential network concepts, including networks, security, and cloud computing. Acquire the knowledge and skills necessary to effe-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

The definitive guide to installing and configuring IBM FileNet Information Management software KEY FEATURES Get guidance on installation and configuration, including troubleshooting. Prepare thoroughly for installation to ensure a smooth and successful deployment. Install or upgrade Case Manager, Content Search, Case Analyzer, Monitor Dashboar

The definitive guide to installing and configuring IBM FileNet Information Management software KEY FEATURES Get guidance on installation and configuration, including troubleshooting. Prepare thoroughly for installation to ensure a smooth and successful deployment. Install or upgrade Case Manager, Content Search, Case Analyzer, Monitor Dashboar-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

A comprehensive guide to Multi-Cloud Administration for Cloud professionals KEY FEATURES Get familiar with the various components involved in establishing a multi-cloud architecture. Acquire the skills to effectively manage multi-cloud environments. Establish guardrails and guidelines to ensure interoperability and security across multiple clo

A comprehensive guide to Multi-Cloud Administration for Cloud professionals KEY FEATURES Get familiar with the various components involved in establishing a multi-cloud architecture. Acquire the skills to effectively manage multi-cloud environments. Establish guardrails and guidelines to ensure interoperability and security across multiple clo-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Learn how to use Python for vulnerability scanning, malware analysis, penetration testing, and more KEY FEATURES Get familiar with the different aspects of cybersecurity, such as network security, malware analysis, and penetration testing. Implement defensive strategies to protect systems, networks, and data from cyber threats. Discover advan

Learn how to use Python for vulnerability scanning, malware analysis, penetration testing, and more KEY FEATURES Get familiar with the different aspects of cybersecurity, such as network security, malware analysis, and penetration testing. Implement defensive strategies to protect systems, networks, and data from cyber threats. Discover advan-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Explore and use the latest VAPT approaches and methodologies to perform comprehensive and effective security assessments KEY FEATURES A comprehensive guide to vulnerability assessment and penetration testing (VAPT) for all areas of cybersecurity. Learn everything you need to know about VAPT, from planning and governance to the PPT framework. D

Explore and use the latest VAPT approaches and methodologies to perform comprehensive and effective security assessments KEY FEATURES A comprehensive guide to vulnerability assessment and penetration testing (VAPT) for all areas of cybersecurity. Learn everything you need to know about VAPT, from planning and governance to the PPT framework. D-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Learn the various aspects of Cyber Security concepts. Key Features Strengthens the foundations, as detailed explanation of the concepts are given. Simple language, crystal clear approach, straight forward comprehensible presentation. Adopting user-friendly classroom lecture style. The concepts are duly supported by several examples. Previous

Learn the various aspects of Cyber Security concepts. Key Features Strengthens the foundations, as detailed explanation of the concepts are given. Simple language, crystal clear approach, straight forward comprehensible presentation. Adopting user-friendly classroom lecture style. The concepts are duly supported by several examples. Previous-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

A practical book that will help you defend against malicious activities Key Features Learn how attackers infiltrate a network, exfiltrate sensitive data and destroy any evidence on their way out Learn how to choose, design and implement a cybersecurity program that best fits your needs Learn how to improve a cybersecurity program and accompanyi

A practical book that will help you defend against malicious activities Key Features Learn how attackers infiltrate a network, exfiltrate sensitive data and destroy any evidence on their way out Learn how to choose, design and implement a cybersecurity program that best fits your needs Learn how to improve a cybersecurity program and accompanyi-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Step-by-step guide to learn Ripple and explore $155 trillion+ market on international remittance Key Features Know the inefficiencies of banks in international remittance and how Ripple can help Learn Ripples architecture and its product offerings such as xCurrent, xRapid, and xVia Acquire development skills on Ripples XRP ledger Understand and

Step-by-step guide to learn Ripple and explore $155 trillion+ market on international remittance Key Features Know the inefficiencies of banks in international remittance and how Ripple can help Learn Ripples architecture and its product offerings such as xCurrent, xRapid, and xVia Acquire development skills on Ripples XRP ledger Understand and-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Secure your applications and development environments with Docker and Kubernetes Key Features Introducing Container platforms (Docker, Kubernetes, Swarm, OpenShift Discover how to manage high availability with Docker Swarm and Kubernetes Learn how Docker can manage the security in images and containers Discover how Docker can be integrated int

Secure your applications and development environments with Docker and Kubernetes Key Features Introducing Container platforms (Docker, Kubernetes, Swarm, OpenShift Discover how to manage high availability with Docker Swarm and Kubernetes Learn how Docker can manage the security in images and containers Discover how Docker can be integrated int-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Learn how to redesign NLP applications from scratch. Key Features Get familiar with the basics of any Machine Learning or Deep Learning application. Understand how does preprocessing work in NLP pipeline. Use simple PyTorch snippets to create basic building blocks of the network commonly used in NLP. Get familiar with the advanced embedding tec

Learn how to redesign NLP applications from scratch. Key Features Get familiar with the basics of any Machine Learning or Deep Learning application. Understand how does preprocessing work in NLP pipeline. Use simple PyTorch snippets to create basic building blocks of the network commonly used in NLP. Get familiar with the advanced embedding tec-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Learn to secure your personal data & reclaim your online privacy! Key Features Understand your cyber risk exposure by calculating your Privacy Score Improve your Privacy Score with easy-to-follow recommendations Different recommendations for different levels of expertise YOUR choice! An interactive book with inline QR code references for furth

Learn to secure your personal data & reclaim your online privacy! Key Features Understand your cyber risk exposure by calculating your Privacy Score Improve your Privacy Score with easy-to-follow recommendations Different recommendations for different levels of expertise YOUR choice! An interactive book with inline QR code references for furth-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Learn how to build an end-to-end Web application security testing framework Description Hands-on Penetration Testing for Web Applications offers readers with knowledge and skillset to identify, exploit and control the security vulnerabilities present in commercial web applications including online banking, mobile payments and e-commerce applicati

Learn how to build an end-to-end Web application security testing framework Description Hands-on Penetration Testing for Web Applications offers readers with knowledge and skillset to identify, exploit and control the security vulnerabilities present in commercial web applications including online banking, mobile payments and e-commerce applicati-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Step-by-step guide to learning the role of E-commerce in our economy Key Features Hands-on with the concept of E-Commerce and E-Business. Understand the know-how of working of E-Commerce framework. Learn the type of E-Payment system and its mechanism. Understanding Brand building and Digital Marketing methods. Description Electronic Commerce (E

Step-by-step guide to learning the role of E-commerce in our economy Key Features Hands-on with the concept of E-Commerce and E-Business. Understand the know-how of working of E-Commerce framework. Learn the type of E-Payment system and its mechanism. Understanding Brand building and Digital Marketing methods. Description Electronic Commerce (E-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Getting familiar with cloud computing features from scratch to advanced. Description Cloud computing is a technology that allows you to store, access data and programs over the internet instead of the hard drive or a server. In this book, you will gain knowledge about the fundamentals of cloud computing. This book includes a detailed description

Getting familiar with cloud computing features from scratch to advanced. Description Cloud computing is a technology that allows you to store, access data and programs over the internet instead of the hard drive or a server. In this book, you will gain knowledge about the fundamentals of cloud computing. This book includes a detailed description-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Cybersecurity for Beginners Key Features In-depth coverage of cybersecurity concepts, vulnerabilities and detection mechanism. Cutting-edge coverage on frameworks, Intrusion detection methodologies and how to design cybersecurity infrastructure. Access to new tools, methodologies, frameworks and countermeasures developed for cybersecurity. De

Cybersecurity for Beginners Key Features In-depth coverage of cybersecurity concepts, vulnerabilities and detection mechanism. Cutting-edge coverage on frameworks, Intrusion detection methodologies and how to design cybersecurity infrastructure. Access to new tools, methodologies, frameworks and countermeasures developed for cybersecurity. De-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Cyber crime stories and tricks used by cyber criminals to trap people and preventive tips to avoid cyber crimes. Key Features Real-case studies and true events on cyber crime incidents. Learn how to protect yourself from cyber threats and assist police for crime investigation. Coverage on financial frauds, social media crimes, mobile payment f

Cyber crime stories and tricks used by cyber criminals to trap people and preventive tips to avoid cyber crimes. Key Features Real-case studies and true events on cyber crime incidents. Learn how to protect yourself from cyber threats and assist police for crime investigation. Coverage on financial frauds, social media crimes, mobile payment f-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Basic to Advance research on the concepts and design of Cloud computing Key Features Comprehensively gives clear picture of current state-of-the-art aspect of cloud computing by elaborating terminologies, models and other related terms. Enlightens all major players in Cloud Computing industry providing services in terms of SaaS, PaaS and IaaS.

Basic to Advance research on the concepts and design of Cloud computing Key Features Comprehensively gives clear picture of current state-of-the-art aspect of cloud computing by elaborating terminologies, models and other related terms. Enlightens all major players in Cloud Computing industry providing services in terms of SaaS, PaaS and IaaS.-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Prepare yourself for any type of audit and minimise security findings Key Features It follows a lifecycle approach to information security by understanding: Why we need Information security How we can implement How to operate securely and maintain a secure posture How to face audits Description This book is a guide for Network professiona

Prepare yourself for any type of audit and minimise security findings Key Features It follows a lifecycle approach to information security by understanding: Why we need Information security How we can implement How to operate securely and maintain a secure posture How to face audits Description This book is a guide for Network professiona-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Perform effective and efficient penetration testing in an enterprise scenario Key Features Understand the penetration testing process using a highly customizable modular framework. Exciting use-cases demonstrating every action of penetration testing on target systems. Equipped with proven techniques and best practices from seasoned pen-testing

Perform effective and efficient penetration testing in an enterprise scenario Key Features Understand the penetration testing process using a highly customizable modular framework. Exciting use-cases demonstrating every action of penetration testing on target systems. Equipped with proven techniques and best practices from seasoned pen-testing-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

More practical less theory Key Features In-depth practical demonstration with multiple examples of reverse engineering concepts. Provides a step-by-step approach to reverse engineering, including assembly instructions. Helps security researchers to crack application code and logic using reverse engineering open source tools. Reverse engineerin

More practical less theory Key Features In-depth practical demonstration with multiple examples of reverse engineering concepts. Provides a step-by-step approach to reverse engineering, including assembly instructions. Helps security researchers to crack application code and logic using reverse engineering open source tools. Reverse engineerin-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Exploring techniques and tools and best practices used in the real world. Key Features Explore private and public key-based solutions and their applications in the real world. Learn about security protocols implemented at various TCP/IP stack layers. Insight on types of ciphers, their modes, and implementation issues. Description Cryptography

Exploring techniques and tools and best practices used in the real world. Key Features Explore private and public key-based solutions and their applications in the real world. Learn about security protocols implemented at various TCP/IP stack layers. Insight on types of ciphers, their modes, and implementation issues. Description Cryptography-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Identify vulnerabilities across applications, network and systems using simplified cybersecurity scripting Key Features Exciting coverage on red teaming methodologies and penetration testing techniques. Explore the exploitation development environment and process of creating exploit scripts. Includes powerful Python libraries to analyze the web

Identify vulnerabilities across applications, network and systems using simplified cybersecurity scripting Key Features Exciting coverage on red teaming methodologies and penetration testing techniques. Explore the exploitation development environment and process of creating exploit scripts. Includes powerful Python libraries to analyze the web-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

With Azure security, you can build a prosperous career in IT security. Key Features In-detail practical steps to fully grasp Azure Security concepts. Wide coverage of Azure Architecture, Azure Security services, and Azure Security implementation techniques. Covers multiple topics from other Azure certifications (AZ-303, AZ-304, and SC series).

With Azure security, you can build a prosperous career in IT security. Key Features In-detail practical steps to fully grasp Azure Security concepts. Wide coverage of Azure Architecture, Azure Security services, and Azure Security implementation techniques. Covers multiple topics from other Azure certifications (AZ-303, AZ-304, and SC series).-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Dive into the world of securing digital networks, cloud, IoT, mobile infrastructure, and much more. Key Features Courseware and practice papers with solutions for C.E.H. v11. Includes hacking tools, social engineering techniques, and live exercises. Add on coverage on Web apps, IoT, cloud, and mobile Penetration testing. Description The 'Certi

Dive into the world of securing digital networks, cloud, IoT, mobile infrastructure, and much more. Key Features Courseware and practice papers with solutions for C.E.H. v11. Includes hacking tools, social engineering techniques, and live exercises. Add on coverage on Web apps, IoT, cloud, and mobile Penetration testing. Description The 'Certi-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Encyclopedia on Blockchain for beginners and experts alike Key Features Includes the basics of Blockchain Comparative study of public Blockchains (Ethereum, Hashgraph, Cardano, Algorand, Solana etc.) Comparison of interoperable Blockchains (Polkadot vs. Cosmos vs. Polygon). Comparison of private permissioned DLTs (Fabric vs. R3 Corda vs. Quoru

Encyclopedia on Blockchain for beginners and experts alike Key Features Includes the basics of Blockchain Comparative study of public Blockchains (Ethereum, Hashgraph, Cardano, Algorand, Solana etc.) Comparison of interoperable Blockchains (Polkadot vs. Cosmos vs. Polygon). Comparison of private permissioned DLTs (Fabric vs. R3 Corda vs. Quoru-

-

ebook

36 pkt

(71,91 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Building and securely deploying container-based applications with Docker and Kubernetes using open source tools. Key Features Real-world examples of vulnerability analysis in Docker containers. Includes recommended practices for Kubernetes and Docker with real execution of commands. Includes essential monitoring tools for Docker containers and

Building and securely deploying container-based applications with Docker and Kubernetes using open source tools. Key Features Real-world examples of vulnerability analysis in Docker containers. Includes recommended practices for Kubernetes and Docker with real execution of commands. Includes essential monitoring tools for Docker containers and-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

An overview of the Healthcare Industry and Applications of the Blockchain Key Features Includes graphical representations and architecture schematics for healthcare processes powered by the blockchain technology. Real-world examples of how medical and pharma companies can use a blockchain in healthcare. Includes algorithms and procedures for sm

An overview of the Healthcare Industry and Applications of the Blockchain Key Features Includes graphical representations and architecture schematics for healthcare processes powered by the blockchain technology. Real-world examples of how medical and pharma companies can use a blockchain in healthcare. Includes algorithms and procedures for sm-

-

ebook

36 pkt

(71,91 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Lead the digital transformation wave with Microsoft Teams Key Features Explore numerous business scenarios to gain a better grasp of Microsoft Dataverse for Teams Build your first app with step-by-step instructions and expand features with flows and bots. Find more about the application, environment, and licensing lifecycle management. Descrip

Lead the digital transformation wave with Microsoft Teams Key Features Explore numerous business scenarios to gain a better grasp of Microsoft Dataverse for Teams Build your first app with step-by-step instructions and expand features with flows and bots. Find more about the application, environment, and licensing lifecycle management. Descrip-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Adopt distributed technology to deliver immutable data ownership solutions KEY FEATURES Understand how Blockchain is the backbone of bitcoin and smart contracts. Complete coverage across distributed systems, blockchain frameworks, smart contracts and wallet. Includes use-cases and current trends on the adoption of blockchain across different b

Adopt distributed technology to deliver immutable data ownership solutions KEY FEATURES Understand how Blockchain is the backbone of bitcoin and smart contracts. Complete coverage across distributed systems, blockchain frameworks, smart contracts and wallet. Includes use-cases and current trends on the adoption of blockchain across different b-

-

ebook

36 pkt

(71,91 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

KEY FEATURES Learn how to defend industrial control systems from an attacking standpoint. Learn about industrial network protocols and threat hunting. Handling of tackle industrial cyber risks Develop offensive and defensive skills. DESCRIPTION In recent years, the industrial cybersecurity arena has risen dramatically. Red teams must be used

KEY FEATURES Learn how to defend industrial control systems from an attacking standpoint. Learn about industrial network protocols and threat hunting. Handling of tackle industrial cyber risks Develop offensive and defensive skills. DESCRIPTION In recent years, the industrial cybersecurity arena has risen dramatically. Red teams must be used-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Understand and Conduct Ethical Hacking and Security Assessments Key Features Practical guidance on discovering, assessing, and mitigating web, network, mobile, and wireless vulnerabilities. Experimentation with Kali Linux, Burp Suite, MobSF, Metasploit and Aircrack-suite. In-depth explanation of topics focusing on how to crack ethical hacking i

Understand and Conduct Ethical Hacking and Security Assessments Key Features Practical guidance on discovering, assessing, and mitigating web, network, mobile, and wireless vulnerabilities. Experimentation with Kali Linux, Burp Suite, MobSF, Metasploit and Aircrack-suite. In-depth explanation of topics focusing on how to crack ethical hacking i-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Discover security posture, vulnerabilities, and blind spots ahead of the threat actor KEY FEATURES Includes illustrations and real-world examples of pentesting web applications, REST APIs, thick clients, mobile applications, and wireless networks. Covers numerous techniques such as Fuzzing (FFuF), Dynamic Scanning, Secure Code Review, and bypas

Discover security posture, vulnerabilities, and blind spots ahead of the threat actor KEY FEATURES Includes illustrations and real-world examples of pentesting web applications, REST APIs, thick clients, mobile applications, and wireless networks. Covers numerous techniques such as Fuzzing (FFuF), Dynamic Scanning, Secure Code Review, and bypas-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Knowing your threat actors together with your weaknesses and the technology will master your defense KEY FEATURES Gain practical experience with cyber threat intelligence by using the book's lab sections. Improve your CTI skills by designing a threat intelligence system. Assisting you in bridging the gap between cybersecurity teams. Developin

Knowing your threat actors together with your weaknesses and the technology will master your defense KEY FEATURES Gain practical experience with cyber threat intelligence by using the book's lab sections. Improve your CTI skills by designing a threat intelligence system. Assisting you in bridging the gap between cybersecurity teams. Developin-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Security is a shared responsibility, and we must all own it KEY FEATURES Expert-led instructions on the pillars of a secure corporate infrastructure and identifying critical components. Provides Cybersecurity strategy templates, best practices, and recommendations presented with diagrams. Adopts a perspective of developing a Cybersecurity stra

Security is a shared responsibility, and we must all own it KEY FEATURES Expert-led instructions on the pillars of a secure corporate infrastructure and identifying critical components. Provides Cybersecurity strategy templates, best practices, and recommendations presented with diagrams. Adopts a perspective of developing a Cybersecurity stra-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Start your journey in this exciting Android app development world KEY FEATURES Start your Kotlin adventure from the very fundamentals to sophisticated Android programming. Experience live coding of a video application, game design, and chat application. Explore the Android framework, app creation, testing, and publication to the Google Play st

Start your journey in this exciting Android app development world KEY FEATURES Start your Kotlin adventure from the very fundamentals to sophisticated Android programming. Experience live coding of a video application, game design, and chat application. Explore the Android framework, app creation, testing, and publication to the Google Play st-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

Examine, Attack, and Exploit Flaws and Vulnerabilities in Advanced Wireless Networks KEY FEATURES Extensive hands-on lab instructions in using Kali Linux to crack wireless networks. Covers the misconceptions, failures, and best practices that can help any pen tester come up with their special cyber attacks. Extensive coverage of Android and iO

Examine, Attack, and Exploit Flaws and Vulnerabilities in Advanced Wireless Networks KEY FEATURES Extensive hands-on lab instructions in using Kali Linux to crack wireless networks. Covers the misconceptions, failures, and best practices that can help any pen tester come up with their special cyber attacks. Extensive coverage of Android and iO-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

A Guide to Enter the Journey of a Digital Forensic Investigator KEY FEATURES Provides hands-on training in a forensics lab, allowing learners to conduct their investigations and analysis. Covers a wide range of forensics topics such as web, email, RAM, and mobile devices. Establishes a solid groundwork in digital forensics basics including evi

A Guide to Enter the Journey of a Digital Forensic Investigator KEY FEATURES Provides hands-on training in a forensics lab, allowing learners to conduct their investigations and analysis. Covers a wide range of forensics topics such as web, email, RAM, and mobile devices. Establishes a solid groundwork in digital forensics basics including evi-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

The go-to guide for building non-fungible token projects on the Ethereum blockchain KEY FEATURES Get an in-depth understanding of digital assets and crypto-collectables. Learn to create, test, and launch an ERC-721 token contract on the Ethereum testnet. Uncover effective ways to market and promote your NFTs on social media platforms. DESCRIP

The go-to guide for building non-fungible token projects on the Ethereum blockchain KEY FEATURES Get an in-depth understanding of digital assets and crypto-collectables. Learn to create, test, and launch an ERC-721 token contract on the Ethereum testnet. Uncover effective ways to market and promote your NFTs on social media platforms. DESCRIP-

-

ebook

36 pkt

(71,91 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

A practical guide that will help you map, shield, and harden your network perimeter using Nessus and Wireshark KEY FEATURES Minimize your organization's exposure to cybersecurity threats with Vulnerability management. Learn how to locate vulnerabilities using Nessus and Wireshark. Explore and work with different network analysis and mapping to

A practical guide that will help you map, shield, and harden your network perimeter using Nessus and Wireshark KEY FEATURES Minimize your organization's exposure to cybersecurity threats with Vulnerability management. Learn how to locate vulnerabilities using Nessus and Wireshark. Explore and work with different network analysis and mapping to-

-

ebook

36 pkt

(55,93 zł najniższa cena z 30 dni)

36.90 zł

79.90 zł (-54%) -

-

Promocja

"Archiwizacja i odzyskiwanie danych" to przewodnik po darmowych narzędziach do archiwizacji i odzyskiwania danych, przeznaczony głównie dla administratorów. W. Curtis Preston, specjalista w dziedzinie ochrony danych, zwrócił uwagę, że środki przeznaczone na system archiwizacji są często zbyt małe, by zapewnić mu wysoką skuteczność.

"Archiwizacja i odzyskiwanie danych" to przewodnik po darmowych narzędziach do archiwizacji i odzyskiwania danych, przeznaczony głównie dla administratorów. W. Curtis Preston, specjalista w dziedzinie ochrony danych, zwrócił uwagę, że środki przeznaczone na system archiwizacji są często zbyt małe, by zapewnić mu wysoką skuteczność.-

ebook

-

książka

29 pkt

(49,50 zł najniższa cena z 30 dni)

29.90 zł

99.00 zł (-70%) -

-

Promocja

Znasz film Złap mnie, jeśli potrafisz? To nie jest historia wyssana z palca, ale opowieść, której bohaterem jest autor tej książki! Nowoczesne technologie dostarczyły wielu ekscytujących możliwości. Nie tylko Tobie, ale także całej rzeszy kanciarzy i oszustów, którzy ze wszystkich sił starają się ukraść to, co masz najcenniejszego: pieniądze, tożsa

Znasz film Złap mnie, jeśli potrafisz? To nie jest historia wyssana z palca, ale opowieść, której bohaterem jest autor tej książki! Nowoczesne technologie dostarczyły wielu ekscytujących możliwości. Nie tylko Tobie, ale także całej rzeszy kanciarzy i oszustów, którzy ze wszystkich sił starają się ukraść to, co masz najcenniejszego: pieniądze, tożsa-

ebook

-

książka

19 pkt

(22,45 zł najniższa cena z 30 dni)

19.90 zł

44.90 zł (-56%) -

-

Promocja

Klasyczny tekst w nowoczesnej formie ebooka. Pobierz go już dziś na swój podręczny czytnik i ciesz się lekturą!

Klasyczny tekst w nowoczesnej formie ebooka. Pobierz go już dziś na swój podręczny czytnik i ciesz się lekturą!-

ebook

1 pkt

(3,87 zł najniższa cena z 30 dni)

1.90 zł

4.50 zł (-58%) -

-

Promocja

Ta książka jest przeznaczona dla doświadczonych programistów Kotlina, którzy chcą opanować ten język na wysokim poziomie. Wyjaśniono w niej sposoby korzystania ze szczególnych funkcji Kotlina, aby możliwe było uzyskanie bezpiecznego, czytelnego, skalowalnego i wydajnego kodu. Znalazły się w niej informacje o najlepszych praktykach pisania kodu w Ko

Ta książka jest przeznaczona dla doświadczonych programistów Kotlina, którzy chcą opanować ten język na wysokim poziomie. Wyjaśniono w niej sposoby korzystania ze szczególnych funkcji Kotlina, aby możliwe było uzyskanie bezpiecznego, czytelnego, skalowalnego i wydajnego kodu. Znalazły się w niej informacje o najlepszych praktykach pisania kodu w Ko-

ebook

-

książka

29 pkt

(34,50 zł najniższa cena z 30 dni)

29.90 zł

69.00 zł (-57%) -

-

Promocja

W Twoje ręce oddajemy biblię wiedzy o sieciach Ethernet, która odpowie na wszystkie nurtujące Cię pytania oraz zaprezentuje nowoczesne techniki wykorzystania tych sieci. Przekonasz się, jak wygląda proces automatycznej negocjacji oraz jak zasilać urządzenia za pomocą Ethernetu. W kolejnych rozdziałach znajdziesz charakterystyczne elementy popularny

W Twoje ręce oddajemy biblię wiedzy o sieciach Ethernet, która odpowie na wszystkie nurtujące Cię pytania oraz zaprezentuje nowoczesne techniki wykorzystania tych sieci. Przekonasz się, jak wygląda proces automatycznej negocjacji oraz jak zasilać urządzenia za pomocą Ethernetu. W kolejnych rozdziałach znajdziesz charakterystyczne elementy popularny-

ebook

-

książka

29 pkt

(39,50 zł najniższa cena z 30 dni)

29.90 zł

79.00 zł (-62%) -

-

Promocja

To przystępny i kompleksowy przewodnik po zagadnieniach bezpieczeństwa, skierowany do osób, które nie znają się na komputerach i informatyce. Kwestie cyberbezpieczeństwa przedstawiono tu krok po kroku, z minimalnym użyciem specjalistycznego języka. Opisano dziesiątki całkiem prostych sposobów pozwalających każdemu zabezpieczyć swoje urządzenia i da

To przystępny i kompleksowy przewodnik po zagadnieniach bezpieczeństwa, skierowany do osób, które nie znają się na komputerach i informatyce. Kwestie cyberbezpieczeństwa przedstawiono tu krok po kroku, z minimalnym użyciem specjalistycznego języka. Opisano dziesiątki całkiem prostych sposobów pozwalających każdemu zabezpieczyć swoje urządzenia i da-

ebook

-

książka

14 pkt

(24,50 zł najniższa cena z 30 dni)

14.90 zł

49.00 zł (-70%) -

-

Promocja

Dzięki niej dowiesz się, jak skutecznie zrootować Twoje urządzenie i przejąć nad nim pełną kontrolę. To jest pierwszy i najważniejszy krok. Gdy go wreszcie uczynisz, świat pełen różnych wersji ROM-ów, modyfikacji i atrakcyjnych funkcjonalności stanie przed Tobą otworem. W trakcie lektury nauczysz się modyfikować wygląd i styl Twojego Androida, twor

Dzięki niej dowiesz się, jak skutecznie zrootować Twoje urządzenie i przejąć nad nim pełną kontrolę. To jest pierwszy i najważniejszy krok. Gdy go wreszcie uczynisz, świat pełen różnych wersji ROM-ów, modyfikacji i atrakcyjnych funkcjonalności stanie przed Tobą otworem. W trakcie lektury nauczysz się modyfikować wygląd i styl Twojego Androida, twor-

ebook

-

książka

19 pkt

(29,49 zł najniższa cena z 30 dni)

19.90 zł

59.00 zł (-66%) -

-

Promocja

Przestępcy, co raz częściej korzystają ze złośliwego oprogramowania (exploity, wirusy, rootkity itp.) w celu oszukania nieświadomego użytkownika, przeprowadzenia ataku typu odmowa usługi lub włamania się do jakiegoś systemu i wykradzenia informacji. Działanie oprogramowania tego typu można w pełni zrozumieć tylko poprzez inżynierię odwrotną. Inżyni

Przestępcy, co raz częściej korzystają ze złośliwego oprogramowania (exploity, wirusy, rootkity itp.) w celu oszukania nieświadomego użytkownika, przeprowadzenia ataku typu odmowa usługi lub włamania się do jakiegoś systemu i wykradzenia informacji. Działanie oprogramowania tego typu można w pełni zrozumieć tylko poprzez inżynierię odwrotną. Inżyni-

ebook

-

książka

24 pkt

Inżynieria odwrotna w praktyce. Narzędzia i techniki

Bruce Dang, Alexandre Gazet, Elias Bachaalany, Sébastien Josse

(34,50 zł najniższa cena z 30 dni)

24.90 zł

69.00 zł (-64%) -

-

Promocja

Ta praktyczna książka zawiera omówienie reguł, jakimi powinien się kierować informatyk śledczy podczas pracy. Przedstawia podstawy kryminalistyki, stanowi też przegląd narzędzi i technik służących do skutecznego badania cyberprzestępstw, a także do efektywnego zbierania, utrwalania i wykorzystywania dowodów elektronicznych. Duży nacisk położono tu

Ta praktyczna książka zawiera omówienie reguł, jakimi powinien się kierować informatyk śledczy podczas pracy. Przedstawia podstawy kryminalistyki, stanowi też przegląd narzędzi i technik służących do skutecznego badania cyberprzestępstw, a także do efektywnego zbierania, utrwalania i wykorzystywania dowodów elektronicznych. Duży nacisk położono tu-

ebook

-

książka

29 pkt

(39,50 zł najniższa cena z 30 dni)

29.90 zł

79.00 zł (-62%) -

-

Promocja

Jeśli chcesz uwolnić się od oglądania czegoś, co atakuje cię przy każdym otwarciu przeglądarki internetowej, marzysz o tym, by uniknąć natrętnych e-maili od obcych osób, które w dodatku wyglądają jak wiadomości od kumpla, i potrzebujesz odrobiny luzu w wirtualnym świecie - ta książka ci pomoże. Dowiesz się z niej, jak skonfigurować przeglądarkę, by

Jeśli chcesz uwolnić się od oglądania czegoś, co atakuje cię przy każdym otwarciu przeglądarki internetowej, marzysz o tym, by uniknąć natrętnych e-maili od obcych osób, które w dodatku wyglądają jak wiadomości od kumpla, i potrzebujesz odrobiny luzu w wirtualnym świecie - ta książka ci pomoże. Dowiesz się z niej, jak skonfigurować przeglądarkę, by-

ebook

-

książka

9 pkt

(17,45 zł najniższa cena z 30 dni)

9.90 zł

34.90 zł (-72%) -

-

Promocja

Dzięki tej książce dowiesz się, jak zabezpieczyć swoją stronę, opartą o ten system, przed ich działaniem. Podręcznik w kompleksowy sposób opisuje wszystkie zagadnienia związane z bezpieczeństwem Joomla! — począwszy od wyboru firmy, na której serwerach umieścisz swoją stronę, a skończywszy na tworzeniu polityki reagowania na ataki.

Dzięki tej książce dowiesz się, jak zabezpieczyć swoją stronę, opartą o ten system, przed ich działaniem. Podręcznik w kompleksowy sposób opisuje wszystkie zagadnienia związane z bezpieczeństwem Joomla! — począwszy od wyboru firmy, na której serwerach umieścisz swoją stronę, a skończywszy na tworzeniu polityki reagowania na ataki.-

ebook

-

książka

9 pkt

(19,50 zł najniższa cena z 30 dni)

9.90 zł

39.00 zł (-75%) -

-

Promocja

Testowanie bezpieczeństwa aplikacji sieciowych wymaga staranności oraz aktualnej i praktycznej wiedzy. Bardzo dobrym narzędziem do tego celu jest Kali Linux - popularna dystrybucja BackTrack systemu Linux, służąca do wykonywania audytów bezpieczeństwa. Zawiera liczne narzędzia umożliwiające zaawansowane testowanie zabezpieczeń, w tym skutec

Testowanie bezpieczeństwa aplikacji sieciowych wymaga staranności oraz aktualnej i praktycznej wiedzy. Bardzo dobrym narzędziem do tego celu jest Kali Linux - popularna dystrybucja BackTrack systemu Linux, służąca do wykonywania audytów bezpieczeństwa. Zawiera liczne narzędzia umożliwiające zaawansowane testowanie zabezpieczeń, w tym skutec-

ebook

-

książka

19 pkt

(29,49 zł najniższa cena z 30 dni)

19.90 zł

59.00 zł (-66%) -

-

Promocja

Jeżeli zainteresował Cię temat testów penetracyjnych, to trafiłeś na doskonałą książkę. Znajdziesz w niej omówienie specjalnej dystrybucji Kali Linux. Zawiera ona zestaw niezbędnych narzędzi oraz pozwoli Ci przeprowadzić testy. W trakcie lektury zrozumiesz, jak przygotować środowisko pracy i jak przeprowadzić atak na popularne serwery aplikacji int

Jeżeli zainteresował Cię temat testów penetracyjnych, to trafiłeś na doskonałą książkę. Znajdziesz w niej omówienie specjalnej dystrybucji Kali Linux. Zawiera ona zestaw niezbędnych narzędzi oraz pozwoli Ci przeprowadzić testy. W trakcie lektury zrozumiesz, jak przygotować środowisko pracy i jak przeprowadzić atak na popularne serwery aplikacji int-

ebook

-

książka

19 pkt

(29,49 zł najniższa cena z 30 dni)

19.90 zł

59.00 zł (-66%) -

-

Promocja

Autorka Liz Rice, wiceprezydent działu Open Source Engineering w firmie Aqua Security, pokazała, jak w systemie Linux zostały skonstruowane komponenty, na podstawie których są najczęściej tworzone kontenery. Dzięki tej książce zrozumiesz, co się dzieje podczas wdrażania kontenerów i poznasz potencjalne niebezpieczeństwa zagrażające Twoim wdrożeniom

Autorka Liz Rice, wiceprezydent działu Open Source Engineering w firmie Aqua Security, pokazała, jak w systemie Linux zostały skonstruowane komponenty, na podstawie których są najczęściej tworzone kontenery. Dzięki tej książce zrozumiesz, co się dzieje podczas wdrażania kontenerów i poznasz potencjalne niebezpieczeństwa zagrażające Twoim wdrożeniom-

ebook

-

książka

24 pkt

(29,49 zł najniższa cena z 30 dni)

24.90 zł

59.00 zł (-58%) -

-

Promocja

Jak obronić się przed atakiem? Wszystkie niezbędne informacje znajdziesz w tym wyjątkowym podręczniku. W trakcie lektury dowiesz się, jak działają hakerzy, jak wyszukują słabe punkty aplikacji oraz jak modyfikują jej kod. Ponadto nauczysz się utrudniać śledzenie kodu Twojej aplikacji oraz bezpiecznie usuwać pliki (tak, aby nie było możliwe ich odtw

Jak obronić się przed atakiem? Wszystkie niezbędne informacje znajdziesz w tym wyjątkowym podręczniku. W trakcie lektury dowiesz się, jak działają hakerzy, jak wyszukują słabe punkty aplikacji oraz jak modyfikują jej kod. Ponadto nauczysz się utrudniać śledzenie kodu Twojej aplikacji oraz bezpiecznie usuwać pliki (tak, aby nie było możliwe ich odtw-

ebook

-

książka

19 pkt

(29,49 zł najniższa cena z 30 dni)

19.90 zł

59.00 zł (-66%) -

-

Promocja

Metasploit to narzędzie używane przez profesjonalistów do prowadzenia testów penetracyjnych. Jeżeli chcesz poznać najlepsze przepisy na jego wykorzystanie, to trafiłeś na doskonałą książkę! Zawiera ona ponad 80 receptur omawiających najbardziej skuteczne techniki testowania. W trakcie lektury dowiesz się, jak sprawnie skonfigurować Metasploit, omin

Metasploit to narzędzie używane przez profesjonalistów do prowadzenia testów penetracyjnych. Jeżeli chcesz poznać najlepsze przepisy na jego wykorzystanie, to trafiłeś na doskonałą książkę! Zawiera ona ponad 80 receptur omawiających najbardziej skuteczne techniki testowania. W trakcie lektury dowiesz się, jak sprawnie skonfigurować Metasploit, omin-

ebook

-

książka

19 pkt

(29,49 zł najniższa cena z 30 dni)

19.90 zł

59.00 zł (-66%) -

-

Promocja

W książce Mity bezpieczeństwa IT. Czy na pewno nie masz się czego bać? znajdziesz niebanalne i kontrowersyjne informacje nie tylko na temat zabezpieczeń, ale także sposobów ich łamania, dzięki czemu zyskasz wiedzę, skąd może nadejść zagrożenie i w jaki sposób je rozpoznać. Dzięki temu podręcznikowi poznasz konkretne problemy i niedoskonałości syste