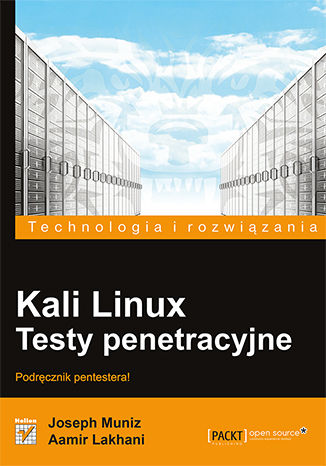

Kali Linux. Testy penetracyjne Joseph Muniz, Aamir Lakhani

- Autorzy:

- Joseph Muniz, Aamir Lakhani

- Serie wydawnicze:

- Technologia i rozwiązania

- Wydawnictwo:

- Helion

- Wydawnictwo:

- Helion

- Ocena:

- Stron:

- 336

- Druk:

- oprawa miękka

- Dostępne formaty:

-

PDFePubMobi

Opis

książki

:

Kali Linux. Testy penetracyjne

Czego się nauczysz?

- Przygotowywania środowiska testów penetracyjnych z wykorzystaniem Kali Linux

- Przeprowadzania rekonesansu i zbierania informacji o celach testów

- Wykorzystywania narzędzi do wyszukiwania podatności w aplikacjach internetowych

- Atakowania serwerów aplikacji internetowych za pomocą exploitów i automatycznych narzędzi

- Przeprowadzania ataków typu brute-force i łamania haseł

- Realizowania ataków typu man-in-the-middle na ruch sieciowy

- Wykorzystywania inżynierii społecznej oraz narzędzi SET do ataków na użytkowników

- Skanowania hostów i analizowania zabezpieczeń systemów operacyjnych

- Przełamywania zabezpieczeń metod uwierzytelniania i zarządzania sesjami

- Przeprowadzania ataków typu SQL Injection i XSS na aplikacje internetowe

- Testowania podatności serwerów WWW i aplikacji na popularne rodzaje ataków

- Wykorzystywania narzędzi do przechwytywania i analizowania haseł oraz sesji

- Stosowania narzędzi do ataków typu DoS i oceny odporności systemów

- Wdrażania mechanizmów przeciwdziałania i zapobiegania atakom

- Analizowania śladów ataków i wykorzystywania narzędzi informatyki śledczej

- Tworzenia profesjonalnych raportów z testów penetracyjnych zgodnych ze standardami

Podręcznik pentestera!

W dobie internetu możemy cieszyć się globalną dostępnością każdego z systemów informatycznych. Z jednej strony daje to ogromne możliwości wymiany informacji, z drugiej naraża system na ataki z zewnątrz. Zastanawiasz się, jak zapewnić bezpieczeństwo Twojej sieci? Spróbuj się do niej włamać lub zleć to profesjonaliście! Wykonywane w ten sposób testy penetracyjne to jedna z najskuteczniejszych metod weryfikacji bezpieczeństwa w sieci.

Jeżeli zainteresował Cię temat testów penetracyjnych, to trafiłeś na doskonałą książkę. Znajdziesz w niej omówienie specjalnej dystrybucji Kali Linux. Zawiera ona zestaw niezbędnych narzędzi oraz pozwoli Ci przeprowadzić testy. W trakcie lektury zrozumiesz, jak przygotować środowisko pracy i jak przeprowadzić atak na popularne serwery aplikacji internetowych oraz ich klientów. W kolejnych rozdziałach dowiesz się, jak zweryfikować zabezpieczenia aplikacji internetowych oraz serwerów WWW. Na sam koniec poznasz najlepsze metody przeciwdziałania i zapobiegania atakom oraz dowiesz się, jak przygotować raport końcowy, w którym zaprezentujesz uzyskane rezultaty. Książka ta jest obowiązkową lekturą dla wszystkich osób, którym bezpieczeństwo sieci nie jest obojętne!

Sięgnij po tę książkę i:

- poznaj możliwości dystrybucji Kali Linux

- przeprowadź typowe ataki na serwery aplikacji internetowych

- przekonaj się, jak przeprowadzić atak na metody uwierzytelniania

- przygotuj kompletny raport ze swoich działań

- zadbaj o bezpieczeństwo sieci!

Bezpieczeństwo sieci jest w Twoich rękach!

Wybrane bestsellery

Zobacz pozostałe książki z serii Technologia i rozwiązania

Helion - inne książki

Dzięki opcji "Druk na żądanie" do sprzedaży wracają tytuły Grupy Helion, które cieszyły sie dużym zainteresowaniem, a których nakład został wyprzedany.

Dla naszych Czytelników wydrukowaliśmy dodatkową pulę egzemplarzy w technice druku cyfrowego.

Co powinieneś wiedzieć o usłudze "Druk na żądanie":

- usługa obejmuje tylko widoczną poniżej listę tytułów, którą na bieżąco aktualizujemy;

- cena książki może być wyższa od początkowej ceny detalicznej, co jest spowodowane kosztami druku cyfrowego (wyższymi niż koszty tradycyjnego druku offsetowego). Obowiązująca cena jest zawsze podawana na stronie WWW książki;

- zawartość książki wraz z dodatkami (płyta CD, DVD) odpowiada jej pierwotnemu wydaniu i jest w pełni komplementarna;

- usługa nie obejmuje książek w kolorze.

Masz pytanie o konkretny tytuł? Napisz do nas: sklep@ebookpoint.pl

Książka drukowana

Oceny i opinie klientów: Kali Linux. Testy penetracyjne Joseph Muniz, Aamir Lakhani

(10)-

6

-

5

-

4

-

3

-

2

-

1

4.6(3)

(2)

(3)

(2)

(0)

(0)

więcej opinii