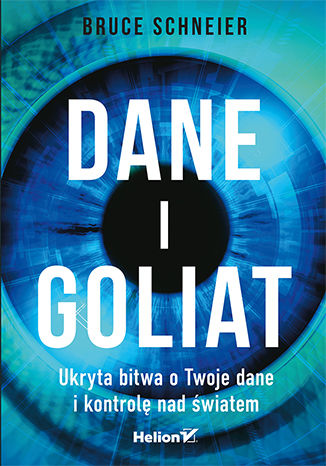

Dane i Goliat. Ukryta bitwa o Twoje dane i kontrolę nad światem Bruce Schneier

- Autor:

- Bruce Schneier

- Wydawnictwo:

- Helion

- Wydawnictwo:

- Helion

- Ocena:

- Stron:

- 360

- Druk:

- oprawa miękka

- Dostępne formaty:

-

PDFePubMobi

Opis

książki

:

Dane i Goliat. Ukryta bitwa o Twoje dane i kontrolę nad światem

Twój telefon i komputer wiedzą o Tobie prawie wszystko: gdzie i z kim jesteś, co myślisz, co mówisz i czego pragniesz. Posiadają informacje o tym, czy jesteś chory, bezrobotny i czy spodziewasz się dziecka. Historia wyszukiwań z Google’a, dane z lokalizacji i komunikatorów, aktywność w mediach społecznościowych — tam gromadzą się informacje, które często przekazujemy dobrowolnie, wierząc w zapewnienia o poufności i ochronie danych. Wierzymy też w zapewnienia rządów, że zbierają dane o nas wyłącznie dla szlachetnych celów, i powoli godzimy się z tym, że żyjemy w świecie permanentnej inwigilacji, w którym wolność i prywatność stają się wartościami drugorzędnymi.

Sam fakt, że trzymasz w rękach tę książkę, jest nie na rękę rządom i korporacjom. Z jej kart dowiesz się, jakie konkretnie dane o sobie generujesz, w jaki sposób są one zbierane i wykorzystywane przez agencje rządowe i największe firmy. Przeczytasz, jakie szkody dla świata wolności i demokracji płyną z masowej inwigilacji i jak bardzo destrukcyjne jest odzieranie obywateli z prywatności. Jednak najważniejszą częścią tej książki jest omówienie sposobów ochrony przed inwigilacją rządową i korporacyjną. Przedstawiono tu zarówno ogólne zasady, jak i szczegółowe wskazówki, których stosowanie powinno ograniczyć zagrożenia płynące z masowej inwigilacji i manipulacji.

O czym dokładnie jest ta książka? O tym:

- jakie dane o sobie generuje codziennie przeciętna osoba i jak je można wykorzystać

- jak wygląda zbieranie danych przez korporacje, rządy i grupy przestępcze

- w jaki sposób masowa inwigilacja rządowa przeradza się w kontrolę nad obywatelami

- jak poważne są szkody spowodowane utratą prywatności

- w jaki sposób można chronić dane o sobie i siebie samego

Jakie sekrety zdradzi dziś Twój telefon?

Wybrane bestsellery

Helion - inne książki

Dzięki opcji "Druk na żądanie" do sprzedaży wracają tytuły Grupy Helion, które cieszyły sie dużym zainteresowaniem, a których nakład został wyprzedany.

Dla naszych Czytelników wydrukowaliśmy dodatkową pulę egzemplarzy w technice druku cyfrowego.

Co powinieneś wiedzieć o usłudze "Druk na żądanie":

- usługa obejmuje tylko widoczną poniżej listę tytułów, którą na bieżąco aktualizujemy;

- cena książki może być wyższa od początkowej ceny detalicznej, co jest spowodowane kosztami druku cyfrowego (wyższymi niż koszty tradycyjnego druku offsetowego). Obowiązująca cena jest zawsze podawana na stronie WWW książki;

- zawartość książki wraz z dodatkami (płyta CD, DVD) odpowiada jej pierwotnemu wydaniu i jest w pełni komplementarna;

- usługa nie obejmuje książek w kolorze.

Masz pytanie o konkretny tytuł? Napisz do nas: sklep@ebookpoint.pl

Książka drukowana

Oceny i opinie klientów: Dane i Goliat. Ukryta bitwa o Twoje dane i kontrolę nad światem Bruce Schneier

(6)-

6

-

5

-

4

-

3

-

2

-

1

5.2(5)

(0)

(0)

(0)

(0)

(1)

więcej opinii