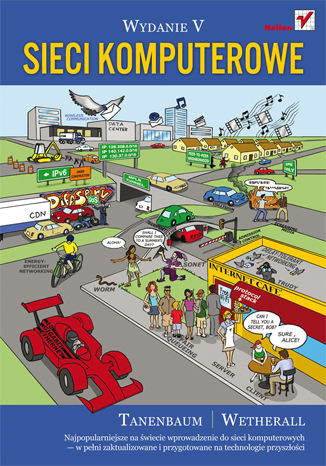

Sieci komputerowe. Wydanie V Andrew S. Tanenbaum, David J. Wetherall

- Autorzy:

- Andrew S. Tanenbaum, David J. Wetherall

- Wydawnictwo:

- Helion

- Ocena:

- Stron:

- 1024

- Druk:

- oprawa twarda

Opis

książki

:

Sieci komputerowe. Wydanie V

Najpopularniejsze na świecie wprowadzenie do sieci komputerowych -

w pełni zaktualizowane i przygotowane na technologie przyszłości

Technika przesyłania danych rozwija się w zawrotnym tempie. Co rusz wprowadzane są nowe standardy, protokoły i narzędzia. Od czasu ukazania się na rynku czwartego wydania tej książki szczególnie mocno rozwinęły się wszystkie obszary związane z sieciami bezprzewodowymi. Mobilny dostęp do Internetu jest w dzisiejszych czasach normą, dlatego znajomość nowych trendów oraz biegłość w poruszaniu się w gąszczu specjalistycznej wiedzy są koniecznie potrzebne wszystkim projektantom i administratorom.

Wydanie piąte książki "Sieci komputerowe. Wydanie V" pozwoli Ci na błyskawiczne opanowanie najbardziej aktualnej wiedzy. Autor położył tu szczególny nacisk na sieci bezprzewodowe - standardy 802.11, 802.16, Bluetooth™ oraz dostęp przez sieć komórkową zostały dogłębnie omówione. Lektura tej pozycji umożliwi Ci również uzyskanie kompletnej wiedzy na temat tradycyjnych sieci kablowych. To medium transmisji jeszcze długo będzie wykorzystywane tam, gdzie jest wymagana najwyższa niezawodność. Ta książka jest idealnym wprowadzeniem do sieci współczesnych - oraz tych, które dopiero powstaną.

Przeczytaj i sprawdź:

- jakie są dostępne media transmisyjne

- co warto wiedzieć o zaletach i wadach protokołów routingu

- w jaki sposób zapewnić wydajność sieci (QoS)

- jak zagwarantować bezpieczeństwo przesyłanych danych

Obowiązkowa lektura każdego administratora i projektanta sieci komputerowych!

Andrew Stuart Tanenbaum - profesor informatyki, zdobywca prestiżowego European Research Council Advanced Grant na badania nad niezawodnością w systemach komputerowych. Autor bardzo znanych i cenionych książek informatycznych, które stanowią lekturę obowiązkową w dziedzinie komputerów.

David J. Wetherall - profesor informatyki, od ponad dwudziestolecia zajmujący się sieciami komputerowymi. W jego kręgu zainteresowań badawczych znajdują się protokoły internetowe, sieci bezprzewodowe i bezpieczeństwo komunikacji.

Wybrane bestsellery

Helion - inne książki

Zamknij

Przeczytaj darmowy fragment

Dzięki opcji "Druk na żądanie" do sprzedaży wracają tytuły Grupy Helion, które cieszyły sie dużym zainteresowaniem, a których nakład został wyprzedany.

Dla naszych Czytelników wydrukowaliśmy dodatkową pulę egzemplarzy w technice druku cyfrowego.

Co powinieneś wiedzieć o usłudze "Druk na żądanie":

- usługa obejmuje tylko widoczną poniżej listę tytułów, którą na bieżąco aktualizujemy;

- cena książki może być wyższa od początkowej ceny detalicznej, co jest spowodowane kosztami druku cyfrowego (wyższymi niż koszty tradycyjnego druku offsetowego). Obowiązująca cena jest zawsze podawana na stronie WWW książki;

- zawartość książki wraz z dodatkami (płyta CD, DVD) odpowiada jej pierwotnemu wydaniu i jest w pełni komplementarna;

- usługa nie obejmuje książek w kolorze.

Masz pytanie o konkretny tytuł? Napisz do nas: sklep@ebookpoint.pl

Książka drukowana

Oceny i opinie klientów: Sieci komputerowe. Wydanie V Andrew S. Tanenbaum, David J. Wetherall

(6)-

6

-

5

-

4

-

3

-

2

-

1

5.3(3)

(2)

(1)

(0)

(0)

(0)

więcej opinii