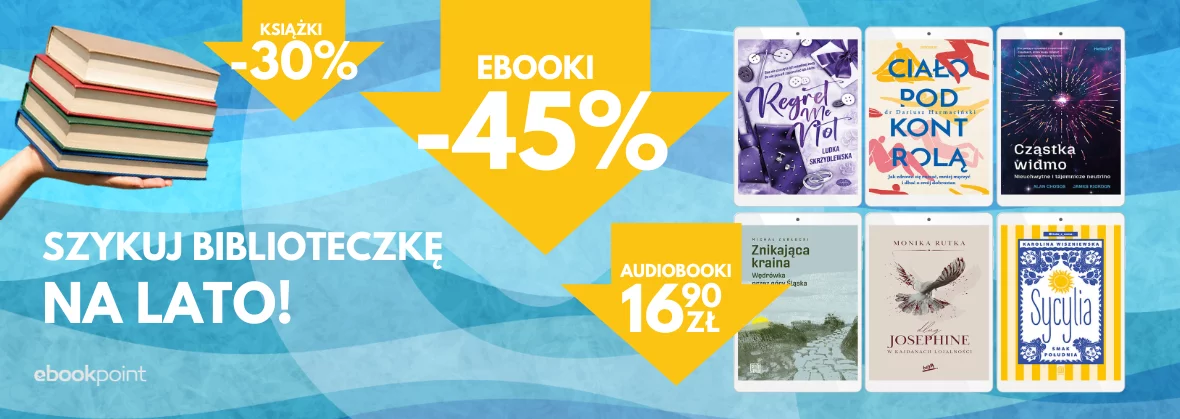

Czysty kod. Receptury. Przepisy na poprawienie struktury i jakości Twojego kodu Maximiliano Contieri

- Autor:

- Maximiliano Contieri

- Wydawnictwo:

- Helion

- Wydawnictwo:

- Helion

- Ocena:

- Stron:

- 376

- Druk:

- oprawa miękka

- Dostępne formaty:

-

PDFePubMobi

Opis

książki

:

Czysty kod. Receptury. Przepisy na poprawienie struktury i jakości Twojego kodu

Czego się nauczysz?

- Identyfikowania brzydkich zapachów kodu i oceniania potrzeby refaktoryzacji

- Stosowania praktycznych technik refaktoryzacji w różnych językach programowania

- Przekształcania anemicznych modeli danych w bogate, obiektowe struktury

- Ograniczania obsesji na punkcie prymitywów poprzez reifikację danych i walidacji

- Zapobiegania niepożądanej mutowalności i eliminowania skutków ubocznych w kodzie

- Pisania deklaratywnego, czytelnego kodu i oddzielania warstwy "co" od "jak"

- Udoskonalania nazewnictwa zmiennych, funkcji, klas i argumentów

- Eliminowania zbędnych i mylących komentarzy oraz zastępowania ich czytelnym kodem

- Przestrzegania standardów kodowania, wcięć, konwencji i jednolitego stylu

- Upraszczania złożoności kodu przez eliminację powtórzeń i zbędnych konstrukcji

- Redukowania rozdęcia kodu poprzez dzielenie długich metod, ograniczanie argumentów i importów

- Usuwania martwego kodu i stosowania zasady YAGNI w projektach

- Refaktoryzowania instrukcji warunkowych if/switch na bardziej czytelne i polimorficzne rozwiązania

- Zarządzania wartością null i eliminowania błędów związanych z nieobecnością danych

- Unikania przedwczesnej optymalizacji i nadmiernej generalizacji kodu

- Poprawiania bezpieczeństwa kodu przez sanityzację danych wejściowych i ochronę przed podatnościami

Funkcjonalność oprogramowania nieustannie się poszerza, a nowoczesny kod jest coraz częściej generowany przez narzędzia oparte na sztucznej inteligencji. W tych warunkach czystość kodu staje się niezwykle ważna. Niezależnie od tego, czy pracujesz na oprogramowaniu zastrzeżonym, czy otwartym, czysty kod jest najlepszym sposobem na to, aby zachować świeżość projektów i ich gotowość do rozwoju.

Oto książka wsparta głęboką teorią i wieloma praktycznymi przykładami pisania czystego kodu!

Daniel Moka, inżynier oprogramowania, Moka IT

Receptury zawarte w tym zbiorze pozwalają nie tylko zrozumieć koncepcję czystego kodu, ale również poznać zasady identyfikacji kodu wymagającego poprawy i oceny wpływu refaktoryzacji na kod produkcyjny. Poza recepturami opisano tu potrzebne narzędzia i przedstawiono wskazówki dotyczące technik zmieniania kodu ― wraz z licznymi przykładami. Omówiono ponadto różne praktyki, heurystyki i reguły projektowania oprogramowania w sposób zapewniający jego niezawodność, łatwość testowania, bezpieczeństwo i skalowalność. Docenisz, że przykłady kodu zostały przedstawione w kilku nowoczesnych językach programowania. Dzięki temu receptury zawarte w tym przewodniku są przydatne niezależnie od używanego języka.

W książce:

- znaczenie czystego kodu i identyfikacja możliwości jego poprawy

- techniki refaktoryzacji

- zestaw przykładów w kilku współczesnych językach programowania

- brzydkie zapachy kodu, ich konsekwencje i potencjalne rozwiązania

- techniki pisania prostego, czytelnego kodu

W tej książce doskonale uchwycono głęboką wiedzę o tworzeniu oprogramowania!

Alex Bunardzic, deweloper i instruktor

Wybrane bestsellery

Helion - inne książki

Dzięki opcji "Druk na żądanie" do sprzedaży wracają tytuły Grupy Helion, które cieszyły sie dużym zainteresowaniem, a których nakład został wyprzedany.

Dla naszych Czytelników wydrukowaliśmy dodatkową pulę egzemplarzy w technice druku cyfrowego.

Co powinieneś wiedzieć o usłudze "Druk na żądanie":

- usługa obejmuje tylko widoczną poniżej listę tytułów, którą na bieżąco aktualizujemy;

- cena książki może być wyższa od początkowej ceny detalicznej, co jest spowodowane kosztami druku cyfrowego (wyższymi niż koszty tradycyjnego druku offsetowego). Obowiązująca cena jest zawsze podawana na stronie WWW książki;

- zawartość książki wraz z dodatkami (płyta CD, DVD) odpowiada jej pierwotnemu wydaniu i jest w pełni komplementarna;

- usługa nie obejmuje książek w kolorze.

Masz pytanie o konkretny tytuł? Napisz do nas: sklep@ebookpoint.pl

Książka drukowana

Oceny i opinie klientów: Czysty kod. Receptury. Przepisy na poprawienie struktury i jakości Twojego kodu Maximiliano Contieri

(1)-

6

-

5

-

4

-

3

-

2

-

1

2.0(0)

(0)

(0)

(0)

(1)

(0)