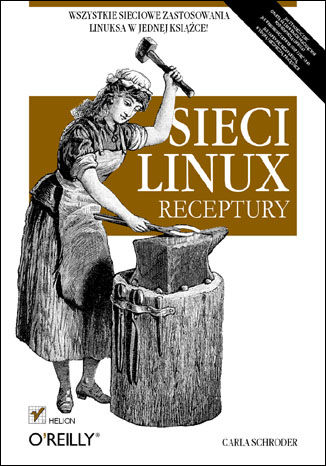

Sieci Linux. Receptury Carla Schroder

- Autor:

- Carla Schroder

- Serie wydawnicze:

- Receptury

- Wydawnictwo:

- Helion

- Wydawnictwo:

- Helion

- Ocena:

- Stron:

- 648

- Druk:

- oprawa miękka

- Dostępne formaty:

-

PDFePubMobi

Opis

książki

:

Sieci Linux. Receptury

Czego się nauczysz?

- Tworzenia bramy sieciowej opartej na Linuksie i komputerach jednopłytowych

- Budowania i konfigurowania firewalla z wykorzystaniem iptables

- Przygotowywania punktu dostępu do sieci bezprzewodowej oraz mostkowania z siecią przewodową

- Konfigurowania serwera DHCP, DNS oraz zarządzania adresacją IP

- Instalowania i zarządzania serwerem VoIP na bazie Asterisk, w tym obsługi PBX i konferencji

- Wdrażania zaawansowanych technik routingu statycznego i dynamicznego (RIP, OSPF, Quagga)

- Realizowania bezpiecznej zdalnej administracji serwerami przez SSH i tunelowania połączeń

- Korzystania z międzyplatformowych zdalnych pulpitów graficznych (VNC, FreeNX, rdesktop)

- Tworzenia i konfigurowania wirtualnych sieci prywatnych VPN (OpenVPN, PPTP)

- Udostępniania plików i zarządzania kontrolerem domeny Windows przy użyciu Samby

- Implementowania scentralizowanych usług katalogowych z wykorzystaniem OpenLDAP

- Monitorowania sieci i usług za pomocą systemów Nagios i MRTG

- Wdrażania i testowania rozwiązań opartych o protokół IPv6

- Automatyzowania sieciowej instalacji systemów Linux (Fedora, Debian) oraz zarządzania serwerami lustrzanymi

- Administrowania serwerami przez konsolę szeregową i konfigurację pracy w trybie headless

- Diagnozowania, analizowania i rozwiązywania problemów sieciowych z użyciem narzędzi linuksowych

- Jak stworzyć sieć opartą o serwery pracujące pod kontrolą Linuksa?

- Jak uruchomić serwer VoIP i sieć VPN?

- Jak zapewnić bezawaryjną, wydajną i bezpieczną pracę sieci?

Mogłoby się wydawać, że o Linuksie napisano już wszystko. Jednak do tej pory nie było książki, która w kompleksowy sposób omawiałaby wszystkie zagadnienia, dotyczące spraw sieciowych w tym systemie operacyjnym. Aż do teraz! Autor tej książki przedstawia poszczególne kwestie w sprawdzony w tej serii sposób: problem - rozwiązanie - dyskusja.

Dzięki podręcznikowi "Sieci Linux. Receptury" dowiesz się, w jaki sposób przygotować router, jak skonfigurować firewall przy użyciu pakietu iptables oraz jak stworzyć punkt dostępu do sieci bezprzewodowej i serwer VoIP, korzystający z popularnego rozwiązania Asterisk. Poznasz zaawansowane możliwości pakietu OpenSSH oraz sposoby bezpiecznego, zdalnego administrowania serwerem. Dodatkowo nauczysz się używać graficznych pulpitów, łączyć w bezpieczny sposób odległe sieci za pomocą pakietu OpenVPN czy też udostępniać w sieci pliki przy użyciu serwera Samba. Twoją ciekawość zaspokoi z pewnością opis zastosowania Samby w roli kontrolera domeny. Po lekturze tej książki nie będą Ci obce sposoby monitorowania pracy sieci i usług, tworzenia wykresów wykorzystania zasobów czy też użycia adresów IP w wersji szóstej. Jedno jest pewne: jeżeli jesteś administratorem sieciowym lub masz ambicję nim zostać, ta książka musi znaleźć się na Twojej półce!

- Tworzenie bramy opartej o system Linux

- Budowa firewalla opartego o iptables

- Przygotowanie punktu dostępu do sieci bezprzewodowej

- Przydzielanie adresów IP za pomocą serwera DHCP

- Konfiguracja serwera VoIP - Asterisk

- Zaawansowane tematy, związane z routingiem

- Zdalna i bezpieczna administracja z wykorzystaniem protokołu SSH

- Używanie zdalnych pulpitów graficznych

- Tworzenie wirtualnych sieci przy użyciu pakietu OpenVPN

- Wykorzystanie Linuksa w roli kontrolera domeny Windows

- Udostępnianie plików za pomocą pakietu Samba

- Usługi katalogowe LDAP

- Monitorowanie i wizualizacja parametrów pracy sieci i usług

- Zastosowanie protokołu IPv6

- Przygotowanie do bezobsługowej, sieciowej instalacji nowych systemów

- Administrowanie serwerem za pomocą konsoli podłączonej przez port szeregowy

- Uruchomienie serwera dial-up

- Analiza, diagnoza i rozwiązywanie problemów sieciowych

Odpowiedzi na wszystkie Twoje pytania w jednym miejscu!

Wybrane bestsellery

Carla Schroder - pozostałe książki

Zobacz pozostałe książki z serii Receptury

Helion - inne książki

Dzięki opcji "Druk na żądanie" do sprzedaży wracają tytuły Grupy Helion, które cieszyły sie dużym zainteresowaniem, a których nakład został wyprzedany.

Dla naszych Czytelników wydrukowaliśmy dodatkową pulę egzemplarzy w technice druku cyfrowego.

Co powinieneś wiedzieć o usłudze "Druk na żądanie":

- usługa obejmuje tylko widoczną poniżej listę tytułów, którą na bieżąco aktualizujemy;

- cena książki może być wyższa od początkowej ceny detalicznej, co jest spowodowane kosztami druku cyfrowego (wyższymi niż koszty tradycyjnego druku offsetowego). Obowiązująca cena jest zawsze podawana na stronie WWW książki;

- zawartość książki wraz z dodatkami (płyta CD, DVD) odpowiada jej pierwotnemu wydaniu i jest w pełni komplementarna;

- usługa nie obejmuje książek w kolorze.

Masz pytanie o konkretny tytuł? Napisz do nas: sklep@ebookpoint.pl

Książka drukowana

Oceny i opinie klientów: Sieci Linux. Receptury Carla Schroder

(5)-

6

-

5

-

4

-

3

-

2

-

1

4.2(1)

(1)

(1)

(2)

(0)

(0)

więcej opinii