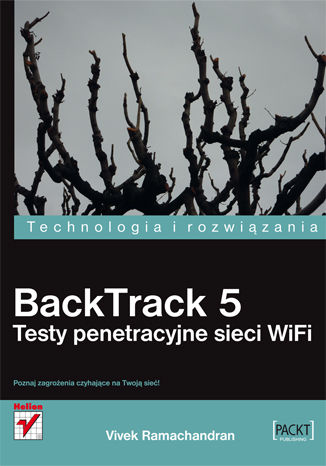

BackTrack 5. Testy penetracyjne sieci WiFi Vivek Ramachandran

- Autor:

- Vivek Ramachandran

- Serie wydawnicze:

- Technologia i rozwiązania

- Wydawnictwo:

- Helion

- Wydawnictwo:

- Helion

- Ocena:

- Stron:

- 208

- Druk:

- oprawa miękka

- Dostępne formaty:

-

PDFePubMobi

Opis

książki

:

BackTrack 5. Testy penetracyjne sieci WiFi

Czego się nauczysz?

- Tworzenia własnego laboratorium do testów sieci bezprzewodowych

- Instalowania i konfigurowania systemu BackTrack oraz punktów dostępowych WiFi

- Konfigurowania kart sieciowych do pracy w trybie monitorowania

- Przechwytywania i analizowania pakietów w sieciach WLAN

- Wstrzykiwania pakietów i eksperymentowania z różnymi kartami sieciowymi

- Omijania ukrytych identyfikatorów SSID oraz filtrowania adresów MAC

- Łamania zabezpieczeń WEP, WPA i WPA2 oraz przyspieszania procesu łamania haseł

- Deszyfrowywania przechwyconych pakietów i podłączania się do zabezpieczonych sieci

- Przeprowadzania ataków na infrastrukturę sieci WLAN, w tym ataków DoS i złośliwy bliźniak

- Tworzenia i wykrywania nieautoryzowanych punktów dostępowych

- Przeprowadzania ataków na klientów sieci WLAN, takich jak Honeypot, Caffe Latte czy Hirte

- Realizowania zaawansowanych ataków typu Man-in-the-Middle i przechwytywania sesji

- Atakowania sieci WPA-Enterprise i serwerów RADIUS, w tym łamania PEAP i EAP-TTLS

- Stosowania dobrych praktyk zabezpieczania sieci korporacyjnych

- Przeprowadzania pełnych testów penetracyjnych sieci bezprzewodowych

- Rozwijania zaawansowanego laboratorium i śledzenia najnowszych zagrożeń WiFi

Poznaj zagrożenia czyhające na Twoją sieć!

Sieci bezprzewodowe z każdym rokiem zdobywają coraz większą popularność. Tak naprawdę, żeby nie być w zasięgu sieci WiFi, musisz wyjechać poza miasto — a i to często nie wystarcza. Dlaczego tak się dzieje? Koszty podłączenia do sieci WiFi są bardzo niskie, a prędkość transmisji danych zupełnie wystarczająca. Jednak z drugiej strony taka dostępność sieci sprawia, że nasze dane otaczają nas i są na wyciągnięcie ręki — dla każdego. Jak się przed tym bronić? Jak dbać o bezpieczeństwo Twojej sieci?

Na te i wiele innych trudnych pytań odpowiada ta wyjątkowa książka. Na samym początku zbudujesz własne laboratorium sieci bezprzewodowych, tak aby w domowym zaciszu testować różne techniki łamania zabezpieczeń protokołu WEP, WPA i WPA2. W trakcie lektury zdobędziesz wiedzę na temat metod przeprowadzania ataku na infrastrukturę sieci bezprzewodowej. Poznanie zagrożenia w praktyce pozwoli Ci zdobyć doświadczenie, które zaowocuje większymi umiejętnościami obrony przed ryzykiem włamania. Ta książka jest obowiązkową pozycją dla wszystkich administratorów i pasjonatów sieci komputerowych.

Dzięki tej książce:

- zbudujesz własne laboratorium sieci bezprzewodowych

- złamiesz zabezpieczenia protokołów WEP, WPA i WPA2

- poznasz zagrożenia i techniki ataku na Twoją sieć bezprzewodową

- podniesiesz poziom bezpieczeństwa Twojej sieci!

Bezpieczeństwo Twojej sieci bezprzewodowej jest w Twoich rękach!

Wybrane bestsellery

Vivek Ramachandran - pozostałe książki

Zobacz pozostałe książki z serii Technologia i rozwiązania

Helion - inne książki

Dzięki opcji "Druk na żądanie" do sprzedaży wracają tytuły Grupy Helion, które cieszyły sie dużym zainteresowaniem, a których nakład został wyprzedany.

Dla naszych Czytelników wydrukowaliśmy dodatkową pulę egzemplarzy w technice druku cyfrowego.

Co powinieneś wiedzieć o usłudze "Druk na żądanie":

- usługa obejmuje tylko widoczną poniżej listę tytułów, którą na bieżąco aktualizujemy;

- cena książki może być wyższa od początkowej ceny detalicznej, co jest spowodowane kosztami druku cyfrowego (wyższymi niż koszty tradycyjnego druku offsetowego). Obowiązująca cena jest zawsze podawana na stronie WWW książki;

- zawartość książki wraz z dodatkami (płyta CD, DVD) odpowiada jej pierwotnemu wydaniu i jest w pełni komplementarna;

- usługa nie obejmuje książek w kolorze.

Masz pytanie o konkretny tytuł? Napisz do nas: sklep@ebookpoint.pl

Książka drukowana

Oceny i opinie klientów: BackTrack 5. Testy penetracyjne sieci WiFi Vivek Ramachandran

(16)-

6

-

5

-

4

-

3

-

2

-

1

4.3(4)

(5)

(3)

(1)

(2)

(1)

więcej opinii